Camms Sicherheit & Hosting

Unser Ansatz für Sicherheit und Hosting ist darauf ausgelegt, dass Ihre Daten stets geschützt sind, wobei eine Vielzahl von Maßnahmen zur Risikominderung und zum Schutz vor potenziellen Bedrohungen umgesetzt wird.

Einleitung

Bei Camms hat die Sicherheit der Daten unserer Kunden oberste Priorität. Wir setzen strenge Sicherheitsmaßnahmen auf organisatorischer, architektonischer und operativer Ebene ein, um kontinuierlich zu gewährleisten, dass Ihre Daten, Anwendungen und Infrastruktur sicher bleiben.

Bei Camms hat die Sicherheit der Daten unserer Kunden oberste Priorität. Wir setzen strenge Sicherheitsmaßnahmen auf organisatorischer, architektonischer und operativer Ebene ein, um kontinuierlich zu gewährleisten, dass Ihre Daten, Anwendungen und Infrastruktur sicher bleiben.

Camms Informationssicherheits-Managementsystem

Ein Informationssicherheits-Managementsystem (ISMS) wird aufgebaut, um einen ganzheitlichen und strukturierten Ansatz zur Informationsverwaltung zu etablieren. Dieses System bietet den Rahmen für die Richtlinien, Verfahren und Leitlinien, die wir bei Camms zur Implementierung eines ISMS übernommen haben. Diese Implementierung basiert auf dem allgemein anerkannten Managementsystem und Standard ISO/IEC 27001:2013.

Es wurden gezielt Ressourcen bereitgestellt, um das ISMS effektiv zu verwalten, einschließlich der Ernennung eines Leiters für Informationssicherheit und Compliance, der die Rollen des Chief Information Security Officer (CISO) und des Datenschutzbeauftragten (DPO) übernimmt und für die gesamten Sicherheits- und Datenschutzprogramme verantwortlich ist.

Das Informationssicherheits-Lenkungsausschuss (ISSC) bietet dem ISMS fortlaufende Unterstützung und Beratung. Die Führung von Camms engagiert sich für eine Reihe von Sicherheitsaktivitäten, die das ganze Jahr über durchgeführt werden, einschließlich regelmäßiger Risikobewertungen, Sicherheitsbewertungen und aller nachfolgenden Schritte, um die höchsten Sicherheitsstandards in unserer gesamten Organisation aufrechtzuerhalten.

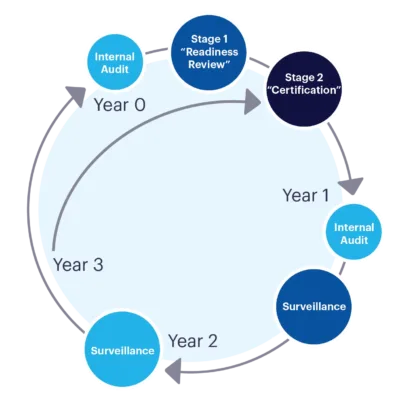

Auditzyklus für Informationssicherheit

Produkt- und Architektursicherheit

Datenverarbeitungsbeziehung

Unsere Kunden fungieren als Datenverantwortliche und Administratoren, während Camms als Datenverarbeiter agiert. Das bedeutet, dass Sie die volle Kontrolle über die in die Anwendung eingegebenen Daten sowie alle Einstellungen und Konfigurationen haben. Da Sie Ihre Daten kontrollieren und Camms als Verarbeiter agiert, müssen Sie sich nicht auf

uns verlassen, um alltägliche Aufgaben wie die folgenden auszuführen:

- Zuweisung von Sicherheitsberechtigungen und Bearbeitung von Rollen

- Erstellung neuer Berichte und Dashboards

- Konfiguration von Geschäftsprozessabläufen, Warnmeldungen, Regeln usw.

- Änderung oder Erstellung neuer Organisationsstrukturen

- Überwachung aller Geschäftstransaktionen

- Einblick in alle historischen Daten und Konfigurationsänderungen

Infrastruktursicherheit

Die Infrastruktur der Camms-Lösung wird auf Microsoft Azure gehostet und verwaltet und läuft in Rechenzentren, die von Microsoft verwaltet und betrieben werden. Diese Rechenzentren erfüllen wichtige Industriestandards wie ISO/IEC 27001:2013 und NIST SP 800-53 für Sicherheit und Zuverlässigkeit. Backups werden von Microsoft in einem sekundären Rechenzentrum an einem separaten Standort gespeichert, um das Risiko eines Ausfalls eines einzelnen Infrastrukturstandorts zu vermeiden.

Datenverschlüsselung

Camms verschlüsselt die gesamte End-to-End-Kommunikation. Dies ist ein grundlegendes Designmerkmal der Camms-Technologie.

Die Transportschicht des TCP/IP-Stacks ist mit dem Transport Layer Security Protokoll (TLS 1.2) geschützt, um eine End-to-End-Sicherheit in der Kommunikation zwischen Prozessen zu gewährleisten. Dies trägt zusätzlich dazu bei, den Netzwerkverkehr vor passivem Abhören, aktiver Manipulation oder Nachrichtenverfälschung zu schützen. Die Authentizität des Webservers wird

mithilfe einer SHA2-256-Hash-Funktion überprüft und mit RSA 2048 Bit verschlüsselt, wobei Zertifikate von RapidSSL ausgestellt werden, um sicherzustellen, dass alle Webdatenpakete vom Server zum Client von und an autorisierte Parteien empfangen werden. Alle Camms-Lösungen erzwingen den Webzugriff über ein sicheres HTTPS-Protokoll. Die Verschlüsselung mit AES 256 im Ruhezustand ist standardmäßig sowohl für Azure VM-Instanzen als auch für Backup-Dienste aktiviert.

Weitere Details zur Azure-Verschlüsselung im Ruhezustand durch Microsoft Azure für verwaltete Datenträger und Sicherungsdienste finden Sie unter: https://docs.microsoft.com/en-us/azure/security/fundamentals/encryption-atrest.

Dateibasierte Integrationen werden mithilfe eines Secure File Transfer Protocols (SFTP) gesichert.

Umgebungs-(Logische) Sicherheit

Camms-Lösungen werden je nach Kundenanforderungen sowohl in Multi-Tenant-Umgebungen als auch in Single-Tenant-Umgebungen bereitgestellt.

Multi-Tenant-Umgebungen werden als Public-Cloud-Umgebungen für Lösungsbereitstellungen bezeichnet, und Single-Tenant-Umgebungen werden als Private-Cloud- oder selbst gehostete Umgebungen für die Lösungsbereitstellung bezeichnet.

Der Hauptunterschied zwischen privaten und öffentlichen Cloud-Umgebungen bei der Lösungsbereitstellung besteht darin, dass Private-Cloud-Kunden die einzigen Mieter innerhalb der Hosting-Umgebung sind. Im Gegensatz dazu werden in Public-Cloud-Umgebungen mehrere Clients in einer einzigen Hosting-Umgebung existieren.

In einer Multi-Tenant-Umgebung werden Kundendaten durch strenge Codierungsstandards logisch getrennt, und der getrennte Zugriff auf die Daten der Organisationen wird in einer separaten Datenbank für jeden Client gespeichert. Jeder Datensatz in der Lösung enthält eine eindeutige Kundenkennung. Benutzer werden gegenüber ihren jeweiligen

Datenbanken authentifiziert.

Camms-Lösungen bieten die Möglichkeit, den Datenzugriff über die Anwendung mithilfe rollenbasierter Berechtigungen zu trennen.

Wir unterstützen die delegierte LDAP-Authentifizierung und SAML für die Single-Sign-On-Authentifizierung sowohl für Benutzer- als auch für Webservices-Integrationen.

Single Sign-On:

Security Assertion Markup Language (SAML) ermöglicht ein nahtloses Single-Sign-On-Erlebnis zwischen dem internen Webportal des Kunden und Camms. Ein Kunde meldet sich mit seinem Unternehmensbenutzernamen und -passwort im internen Webportal seines Unternehmens an und erhält dann einen Link zu Camms, der den Kunden automatisch Zugriff gewährt, ohne dass er sich erneut anmelden muss.

Camms nativer Login:

Für Kunden, die unseren nativen/eigenständigen Login nutzen möchten, speichert Camms die Passwörter nur in Form eines sicheren Hashs und nicht das Passwort selbst. Fehlgeschlagene Anmeldeversuche sowie erfolgreiche Anmelde-/Abmeldeaktivitäten werden zu Prüfzwecken protokolliert. Inaktive Benutzersitzungen werden nach einer bestimmten Zeitspanne, die von Camms konfiguriert werden kann, automatisch beendet.

Authentifizierung

Camms erfüllt verschiedene Kundenanforderungen, indem es mehrere Optionen für die Authentifizierung bei unseren Lösungen bietet, darunter:

Selbst gehostete Umgebungen:

- Formularauthentifizierung

- Windows-Authentifizierung mit SSO

- Windows-Authentifizierung ohne SSO

Cloud-gehostete Umgebungen (Private und Public Cloud):

- Formularauthentifizierung

- SAML-Authentifizierung mit SSO

- SAML-Authentifizierung ohne SSO

Camms bietet eine Single-Sign-On (SSO)-Funktionalität unter Verwendung von SAML 2.0-konformer Identitätsprovider-Unterstützung.

Einige der Identitätsprovider, mit denen wir zusammengearbeitet haben, sind ADFS, Okta, Azure AD, Google, Facebook und viele weitere.

Rollenbasierter Zugriff

Camms-Lösungen sind so entwickelt, dass sie ein Gruppen- und Berechtigungssystem besitzen. Dies ermöglicht es Ihnen, Inhalte für ausgewählte Benutzer mit Anzeige- oder Bearbeitungsberechtigung basierend auf den zugewiesenen Rollen einzuschränken. Alle Benutzerrollen und Berechtigungen werden im Bereich Personalverwaltung der Anwendung verwaltet.

Sicherheitstests der Lösung

Intern:

Camms befolgt sichere Entwicklungsrichtlinien, die sich an den OWASP Top 10 und CWE/SANS Top 25 Elementen orientieren. Während eines Entwicklungszyklus verwendet Camms ein Static Application Security Testing (SAST)-Tool, das die Codebasis basierend auf den OWASP Top 10 und CWE/SANS Top 25 Standards scannt.

Extern:

Camms beauftragt einen branchenführenden Drittanbieter mit der Durchführung vierteljährlicher Schwachstellenbewertungen mittels Dynamic Application Security Testing (DAST). Die Burp Suite und Nessus erkennen Schwachstellen wie Cross-Site-Scripting (XSS), SQL-Injection, Cross-Site-Request-Forgery und alle bekannten Schwachstellen im Zusammenhang

mit Webanwendungen. Darüber hinaus wird ein weiterer Drittanbieter beauftragt, jährlich manuelle Penetrationstests durchzuführen, um sicherzustellen, dass in allen unseren Lösungen kein bösartiger Code oder andere Schwachstellen vorhanden sind. Die Ergebnisse dieser Bewertungen werden von unserem Architecture Review Board, der Qualitätssicherung und den Informationssicherheits-

Teams überprüft, um erforderliche Abhilfemaßnahmen zu entwickeln.

Datenschutz

Camms legt Wert auf den Schutz der Daten unserer Kunden und gibt keine persönlichen Informationen an Dritte weiter. Camms-Lösungen zielen darauf ab, die Erfassung personenbezogener Daten zu minimieren, um Benutzer zu identifizieren/authentifizieren, die unsere Lösungen nutzen, und neue Benutzer in unsere Produkte aufzunehmen. Die folgenden persönlichen Informationen, die der Kunde im Personalbereich unserer Lösung verwalten kann, sind:

- Name (Vorname, Nachname)

- Standort

- Telefon

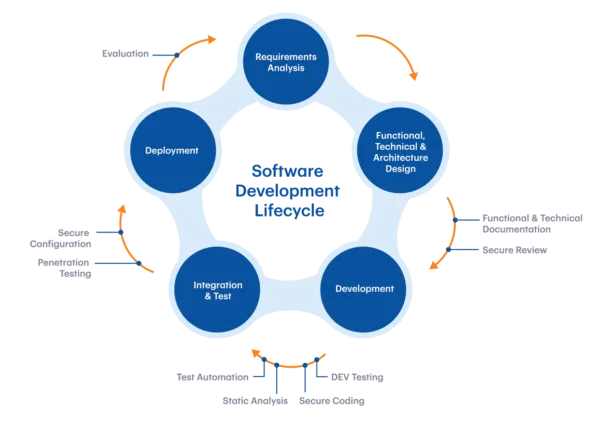

Softwareentwicklungslebenszyklus

Mitarbeiter der Softwareentwicklung führen Quellcode-Reviews sowie Sicherheits-, Funktions- und Leistungstests an allen wesentlichen Anwendungsänderungen durch, bevor diese in die Live-Umgebung bereitgestellt werden. Die Qualitätssicherung von Camms führt diese Tests unabhängig vom ursprünglichen Entwickler durch. Entwicklungs- und Testaktivitäten werden in einer logisch getrennten Umgebung von den Live-Umgebungen durchgeführt, um sicherzustellen, dass Änderungen an der Testumgebung keine Auswirkungen auf die Live-Umgebung haben.

Betriebssicherheit

Sicherheit beginnt hier bei Camms am ersten Tag. Alle Mitarbeiter erhalten ab dem ersten Arbeitstag Schulungen zu Sicherheit, Datenschutz und Compliance. Obwohl der Umfang dieser Schulungen je nach Rolle in der Organisation variieren kann, liegt die Sicherheit bei Camms in der Verantwortung jedes Einzelnen.

Physische Sicherheit

Camms-Anwendungen werden in hochmodernen Rechenzentren gehostet, die darauf ausgelegt sind, geschäftskritische Systeme mit vollständig redundanten Subsystemen und unterteilten Sicherheitszonen zu schützen. Unsere Rechenzentren halten sich an strenge physische Sicherheitsmaßnahmen, einschließlich, aber nicht beschränkt auf die folgenden:

- Mehrere Authentifizierungsebenen für den Serverbereichszugriff

- Zwei-Faktor-biometrische Authentifizierung für kritische Bereiche

- Kameraüberwachungssysteme an wichtigen internen und externen Zugangspunkten

- 24/7 Überwachung durch Sicherheitspersonal

- 100 % redundante USV-Doppelstromversorgung

- Dedizierter hochredundanter Firewall-Schutz

Der gesamte physische Zugang zu den Rechenzentren ist stark eingeschränkt und streng reguliert.

Netzwerksicherheit

Camms hat detaillierte Betriebsrichtlinien, -verfahren und -prozesse etabliert, die dazu dienen, die Gesamtqualität und Integrität der Camms-Umgebung zu verwalten. Des Weiteren haben wir proaktive Sicherheitsverfahren implementiert, wie z. B. Perimeterverteidigung (Azure Firewall und Sophos Antivirus-Schutz) für

zusätzlichen Schutz.

Anwendungssicherheit

Camms hat eine unternehmensweite Richtlinie für sichere Softwareentwicklung (SSDP) implementiert, um die fortlaufende Sicherheit der Camms-Anwendungen zu gewährleisten. Dieses Programm umfasst eine detaillierte Sicherheitsrisikobewertung und Überprüfung der Camms-Funktionen. Darüber hinaus werden sowohl statische als auch dynamische Quellcodeanalysen durchgeführt, um

die Unternehmenssicherheit in den Entwicklungslebenszyklus zu integrieren. Der Entwicklungsprozess wird durch Schulungen zur Anwendungssicherheit für Entwickler und Penetrationstests der Anwendung weiter verbessert.

Infrastrukturzugriff auf die Live-Umgebung

Um Zugriff auf die Infrastruktur der Live-Umgebung zu erhalten, muss ein administrativer Benutzer den Jump-Server im jeweiligen Netzwerk über ein Remote-Desktop-Protokoll mittels SSL/TLS authentifizieren, und eine Authentifizierungsanfrage muss von einer bekannten, auf der Whitelist stehenden IP-Adresse stammen. Die auf der Whitelist stehende IP-Adresse ist

auf ein authentifiziertes virtuelles privates Netzwerk beschränkt, mit dem sich der Administrator bei Remote-Arbeit verbinden muss, bevor er mit dem Jump-Server kommunizieren kann. Die für den Zugriff auf die Live-Umgebung verwendeten Benutzerkonten müssen eindeutig sein.

Anwendungszugriff auf die Live-Umgebung

Camms-Mitarbeiter haben keinen Anwendungszugriff auf Kundeninstanzen, es sei denn, Kunden erteilen Camms ausdrücklich die Erlaubnis, Aufgaben wie Implementierung, Support oder Dienstleistungen durchzuführen.

Zugriffsüberprüfungen

Zugriffsüberprüfungen der relevanten Systeme werden vierteljährlich durchgeführt, um sicherzustellen, dass der administrative Zugriff auf Produktsysteme begrenzt ist und auf geeigneten Rollen und Verantwortlichkeiten basiert. Der Informationssicherheitsanalyst führt die Überprüfungen durch, und der Leiter der Informationssicherheit genehmigt die Ergebnisse.

Organisatorische Sicherheit

Folgende organisatorische Sicherheitsprüfungen werden durchgeführt:

- Vertraulichkeitsvereinbarungen

- Hintergrundüberprüfungen von Mitarbeitern

- Mitarbeiter-Arbeitsplatz automatisch gesperrt

- Mitarbeiter-Arbeitsplatz verschlüsselt

- Begrenzter Mitarbeiterzugriff (Prinzip der geringsten Privilegien)

- Personalüberprüfung

- Physische Zugangskontrolle

- Schulung und Sensibilisierung

Alle Mitarbeiter bei Camms erhalten im Rahmen ihres Onboarding-Prozesses und fortlaufender Schulungen (als Auffrischung) Schulungen zur Informationssicherheit und zum Datenschutzbewusstsein. Als globales Unternehmen haben wir uns für unsere eigene Lösung, Camms.College, entschieden, um die erforderlichen Schulungen für alle unsere Mitarbeiter bereitzustellen. Unsere Schulungen

umfassen Fragebögen, um das Verständnis und die praktischen Anwendungen der im Rahmen der Schulung behandelten Themen zu vertiefen, darunter:

Informationssicherheit:

- Allgemeiner Überblick über Informationssicherheit

- Richtlinie zur akzeptablen Nutzung

- E-Mail, Internet, Mobilgeräte und Computer, BYOD, Fernzugriff, Passwortnutzung und -verwaltung, Social

Media-Nutzung - Bedrohungen der Informationssicherheit

- Management von Sicherheitsvorfällen

- Vertraulichkeitsanforderungen

- Datenklassifizierung, Clean-Desk- und Clean-Screen-Richtlinie, Vertraulichkeit von Kundendaten

- Camms-Schutzmaßnahmen

Datenschutz:

- Grundlagen der Cybersicherheit und des Datenschutzes

- Was ist die DSGVO?

- Rechte der betroffenen Personen und Datenschutzgrundsätze

- Datenschutzmodell für die DSGVO

- Vorbereitung auf die DSGVO

Verfahren des Änderungsmanagements

Camms verfügt über eine formale Richtlinie und Verfahren für das Änderungsmanagement, die unautorisierte Änderungen in Produktionssystemen verhindern. Diese Richtlinien und Verfahren behandeln die Produktionsinfrastruktur und den Softwareentwicklungslebenszyklus, einschließlich Änderungsanfragen, Genehmigungen und Standardverfahren zur Änderungsimplementierung, um Mitarbeiter bei der Umsetzung gängiger Änderungen zu leiten.

Richtlinie zur akzeptablen Nutzung

Camms-Mitarbeiter müssen bei Eintritt in das Unternehmen eine Bestätigung unterschreiben, dass sie Zugang zu unserem Dokument zur Richtlinie zur akzeptablen Nutzung erhalten und dieses geprüft haben, welches eine Vereinbarung mit Camms beinhaltet, die Richtlinie bei der Nutzung verschiedener Camms-eigener Informationsressourcen einzuhalten.

Management von Informationssicherheitsvorfällen

Überwachung:

Ein Host-basiertes Intrusion Detection System (HIDS) ist vorhanden, um die relevanten Systeme auf mögliche oder tatsächliche Sicherheitsverletzungen zu überwachen und zu analysieren und bei Erkennung einer potenziellen Bedrohung für das Netzwerk Echtzeitbenachrichtigungen an das Supportpersonal zu senden. Wenn ein schwerwiegender Vorfall Kundendaten betrifft, werden wir

Kunden sofort benachrichtigen. Vorfälle im Zusammenhang mit Informationssicherheit können unserer Support-Hotline gemeldet werden, wo zuständige Mitarbeiter zur Untersuchung und Bestätigung des Vorfalls eingesetzt werden.

Korrektur- und Präventivmaßnahmen:

Im Rahmen des Incident-Response-Aktionsplans wird der Vorfall über einen geeigneten Kanal gemeldet, wo der Vorfall zur Untersuchung protokolliert und Korrektur- und Präventivmaßnahmen ergriffen werden. Korrekturmaßnahmen sind die sofortige Behebung zur Minderung der Bedrohung, während Präventivmaßnahmen

eine langfristige Lösung zur Behebung des identifizierten Problems und zur Verhinderung seines Wiederauftretens umfassen.

Bedrohungsmanagement

Camms beauftragt mehrere externe Expertenfirmen mit der Durchführung unabhängiger interner und externer Schwachstellenbewertungen von Netzwerken, Systemen und Anwendungen.

Anwendungs- / Lösungssicherheitstests

Camms verfügt über einen Schwachstellenmanagementplan, der die Durchführung von Schwachstellenbewertungen und jährlichen Penetrationstests vorschreibt. Camms führt regelmäßige Schwachstellenbewertungen und Penetrationstests (VAPT) an der Camms-Webanwendung durch, die Webanwendungen auf Schwachstellen wie SQL

Injection, Cross-Site-Scripting, XSS, XXE, SSRF, Host Header Injection und andere ausnutzbare Schwachstellen überprüft. Der Scan-Ansatz ist eine Kombination aus Black Box und White Box.

Schwachstellen-Scanning:

Camms befolgt sichere Entwicklungsrichtlinien, die sich an den OWASP Top 10 und CWE/SANS Top 25 Elementen orientieren. Während eines Entwicklungszyklus verwendet Camms ein Static Application Security Testing (SAST)-Tool, das die Codebasis basierend auf den OWASP Top 10 und CWE/SANS Top 25 Standards scannt.

Penetrationstests:

Camms beauftragt einen branchenführenden Drittanbieter mit der Durchführung vierteljährlicher, geplanter Schwachstellenanalysen mittels Dynamic Application Security Testing (DAST). Die Burp Suite und Nessus erkennen Schwachstellen wie Cross-Site-Scripting (XSS), SQL-Injection, Cross-Site-Request-Forgery und alle bekannten Schwachstellen

im Zusammenhang mit Webanwendungen. Darüber hinaus wird ein weiterer Drittanbieter jährlich mit der Durchführung manueller Penetrationstests beauftragt, um sicherzustellen, dass in all unseren Lösungen kein bösartiger Code oder andere Schwachstellen vorhanden sind.

Die Ergebnisse dieser Bewertungen werden von unserem Architecture Review Board, der Qualitätssicherung und den Informationssicherheitsteams überprüft, um erforderliche Abhilfemaßnahmen zu entwickeln.

Netzwerk

Externe Schwachstellenanalysen scannen alle internetzugänglichen Assets, einschließlich Firewalls, Router und Webserver, auf potenzielle Schwachstellen, die unbefugten Zugriff auf das Netzwerk ermöglichen könnten. Zusätzlich wird eine authentifizierte interne Schwachstellenanalyse des Netzwerks und der Systeme durchgeführt, um potenzielle

Schwächen und Inkonsistenzen mit den allgemeinen Systemsicherheitsrichtlinien zu identifizieren.

Einleitung

Datenschutzbestimmungen sind komplex, variieren von Land zu Land und stellen strenge Anforderungen. Bei der Auswahl einer Anwendung sollten Unternehmen eine wählen, die ihren Datenschutzverpflichtungen nachkommen und die Privatsphäre ihrer Daten schützen kann. Mit Camms ermöglichen Ihnen unsere Datenschutzfunktionen und -praktiken, Ihren Datenschutzverpflichtungen nachzukommen.

Zusätzlich stellen wir den Compliance- und Rechtsteams unserer Kunden die notwendigen Ressourcen und Informationen zur Verfügung, um ihnen zu helfen, die Datenschutz- und Compliance-Anforderungen für ihre Organisation zu verstehen und zu validieren, sowie aufzuzeigen, wie Camms ihre Compliance-Bemühungen unterstützen kann.

Datenschutzprogramm

Unser Datenschutzprogramm folgt strengen Richtlinien und Verfahren bezüglich des Zugriffs auf sowie der Nutzung, Offenlegung und Übertragung von Kundendaten. Der Kern unseres Datenschutzprogramms ist, dass Camms-Mitarbeiter Kundendaten nicht zugreifen, nutzen, offenlegen oder übertragen, es sei denn, dies geschieht gemäß einer vertraglichen Vereinbarung oder auf

Anweisung des Kunden.

Da sich Datenschutzfragen und globale Gesetze ständig weiterentwickeln und immer komplexer werden, versteht Camms die Bedeutung eines Datenschutzprogramms, das in die Unternehmenskultur und Dienstleistungen integriert ist.

Unsere Philosophie des Datenschutzes durch Technikgestaltung (Privacy by Design) ist ein Beweis dafür und bietet unseren Kunden die Gewissheit, die sie für den Schutz ihrer Daten benötigen.

Die Funktion für Datenschutz, Ethik und Compliance von Camms, geleitet von unserem Leiter für Informationssicherheit und Compliance,

verwaltet das Datenschutzprogramm und überwacht dessen Wirksamkeit. Das Team ist verantwortlich für:

- Formulierung, Pflege und Aktualisierung unserer internen Datenschutzrichtlinien, -verfahren und -tools zum Schutz der Privatsphäre personenbezogener Daten, die von Mitarbeitern und Partnern im Auftrag von Camms verarbeitet werden

- Überwachung der Einhaltung unserer kundenorientierten Datenschutzrichtlinien

- Sicherstellung, dass die gegenüber unseren Kunden, Partnern und Mitarbeitern eingegangenen Datenschutzverpflichtungen eingehalten werden

- Pflege unserer Zertifizierungen und Einhaltung der gesetzlichen Compliance-Verpflichtungen

- Schulung der Camms-Mitarbeiter in unserem Datenschutzprogramm, Überwachung sich ändernder Datenschutzgesetze weltweit und

Vornahme notwendiger Aktualisierungen und Anpassungen unseres Datenschutzprogramms - Lesen Sie unsere Datenschutzrichtlinie, um mehr darüber zu erfahren, wie wir die Informationen unserer Kunden verwalten und schützen

Datentransparenz, Datenschutz und globale Datenschutzstandards

Wir bieten Transparenz hinsichtlich der geografischen Regionen, in denen die Daten unserer Kunden gespeichert und verarbeitet werden. All dies ist in unserem Standard-Service-Level-Agreement (SLA) festgelegt. Das SLA erfüllt mehrere länderspezifische Anforderungen bezüglich der Datenverarbeitung.

Globaler Datenschutz:

Camms und unsere Kunden müssen verschiedene internationale Datenschutzbestimmungen einhalten. Gängige Datenschutzprinzipien in allen Gerichtsbarkeiten umfassen Benachrichtigung, Wahlmöglichkeit, Zugriff, Nutzung, Offenlegung und Sicherheit. Unsere Anwendung ist so konzipiert, dass unsere Kunden differenzierte Konfigurationen erreichen können, um ihren länderspezifischen Gesetzen gerecht zu werden.

Camms erreicht die Einhaltung internationaler Datenschutzbestimmungen ferner durch die Aufrechterhaltung eines umfassenden, schriftlichen Informationssicherheitsprogramms, das technische und organisatorische Schutzmaßnahmen enthält, die darauf abzielen, unbefugten Zugriff auf sowie Nutzung oder Offenlegung von Kundendaten zu verhindern.

Globale Datenschutzstandards:

Camms bleibt den globalen Datenschutzstandards verpflichtet, was sich in unserem Engagement für Programme wie die DSGVO und den Australian Privacy Act zeigt.

DSGVO

Die Datenschutz-Grundverordnung (DSGVO), eine Verordnung der Europäischen Union (EU), hebt die Datenschutzrichtlinie 95/46/EG sowie die Umsetzungsgesetze der Mitgliedstaaten auf und ersetzt sie. Die DSGVO gilt für Unternehmen in der EU sowie für alle Unternehmen, die personenbezogene Daten von EU-Bürgern verarbeiten oder speichern, unabhängig von ihrem Standort.

Darüber hinaus ist Camms im Rahmen der DSGVO-Konformität beim Information Commissioner’s Office, UK (ICO registriert) gemeldet.

Camms hat die DSGVO-Anforderungen umfassend bewertet und zahlreiche Datenschutz- und Sicherheitspraktiken implementiert, um die Einhaltung der DSGVO zu gewährleisten. Dazu gehören:

- Schulung der Mitarbeiter in Sicherheits- und Datenschutzpraktiken

- Durchführung von Datenschutz-Folgenabschätzungen

- Bereitstellung angemessener Datenübertragungsmethoden für unsere Kunden

- Führung von Verarbeitungsverzeichnissen

Weitere Datenschutzgesetze

Darüber hinaus erfüllt Camms im Rahmen der DSGVO-Konformität die folgenden gesetzlichen Anforderungen an den Datenschutz:

Australien:

- Die Australian Privacy Principles (APPs), die in Anhang 1 des Privacy Act 1988 (Privacy Act) enthalten sind. Referenzlink: https://www.oaic.gov.au/privacy-law/privacy-act/australian-privacy-principles

- Australisches Gesetz zur Informationsfreiheit von 1982 – https://www.oaic.gov.au/freedom-of-information/rights-and-responsibilities

- ASD-Konformität – https://asd.gov.au/accountability/legislation.htm

- Cybercrime Act 2001 – https://www.legislation.gov.au/Details/C2004A00937

- Telecommunications (Interception and Access) Act 1979 – https://www.legislation.gov.au/Details/C2019C00299

Großbritannien:

- Der Data Protection Act 2018 ist die britische Umsetzung der Datenschutz-Grundverordnung

(DSGVO). Referenzlink: http://www.legislation.gov.uk/ukpga/2018/12/contents/enacted - Data Protection Act 2018 – http://www.legislation.gov.uk/ukpga/2018/12/contents/enacted

- Gesetz zur Informationsfreiheit 2000 und Vertraulichkeit

- Umweltinformationsvorschriften 2004

- Telekommunikationsverordnung (Rechtmäßige Geschäftspraxis) (Abfangen von Kommunikationen) 2000 (SI

2000/2699)

USA

- California Consumer Privacy Act (CCPA)

- California Privacy Rights Act (CPRA)

- Maine-Gesetz zum Schutz der Privatsphäre von Online-Verbraucherinformationen

- Maryland Personal Information Protection Act – Anforderungen an die Benachrichtigung bei Sicherheitsverletzungen

–

Änderungen (House Bill 1154) - Massachusetts 201 CMR 17 (auch bekannt als Datenschutzgesetz von Massachusetts)

- Massachusetts Bill H.4806 — Ein Gesetz zum Verbraucherschutz vor Sicherheitsverletzungen

- Nevada Personal Information Data Privacy Encryption Law NRS 603A

- New Jersey — Ein Gesetz betreffend die Offenlegung von Sicherheitsverletzungen und die Änderung von P.L.2005, c.226 (S. 51)

- New York State Department of Financial Services, Cybersicherheitsanforderungen für Finanzdienstleistungsunternehmen (23 NYCRR 500)

- New York Stop Hacks and Improve Electronic Data Security (SHIELD) Act

- Oregon Consumer Information Protection Act (OCIPA) SB 684

- Texas – Ein Gesetz betreffend die Privatsphäre personenbezogener Identifikationsdaten und die Schaffung des Texas Privacy Protection Advisory Council

- Virginia — Consumer Data Protection Act (CDPA)

- Washington – Ein Gesetz betreffend die Verletzung von Sicherheitssystemen zum Schutz personenbezogener Daten (SHB 1071)

Sri Lanka:

- Computer Crimes Act (CCA)

- Gesetz Nr. 25 von 2005 über das Übereinkommen zur Bekämpfung der Terrorismusfinanzierung und Gesetz Nr. 5 von 2006 zur Verhinderung der Geldwäsche. Gesetz Nr. 6 von 2006 über die Meldung von Finanztransaktionen und die FIU-Vorschriften

- Gesetz Nr. 19 von 2006 über elektronische Transaktionen und Beweisverordnung von 1995.

- Gesetz zum Schutz personenbezogener Daten, Nr. 9 von 2022

Einleitung

Die heutigen Technologieführer sind damit beauftragt, die Kunden-, Mitarbeiter- und geistigen Eigentumsdaten ihrer Unternehmen in einem Umfeld zunehmend komplexer Sicherheitsbedrohungen zu sichern und zu schützen. Darüber hinaus sind Unternehmen für die Einhaltung aller anwendbaren Gesetze verantwortlich, einschließlich derer, die den Datenschutz und die Übertragung personenbezogener Daten betreffen, selbst wenn ein Dienstleister die Daten eines Unternehmens in dessen Namen speichert und verarbeitet.

Camms unterhält ein formelles und umfassendes Sicherheitsprogramm, das darauf abzielt, die Sicherheit und Integrität von Kundendaten zu gewährleisten, vor Sicherheitsbedrohungen oder Datenlecks zu schützen und unbefugten Zugriff auf die Daten unserer Kunden zu verhindern. Um Ihren Compliance- und Rechtsteams zu helfen, die Compliance-Anforderungen für Ihre Organisation zu verstehen und zu validieren, haben wir die folgenden Compliance-Ressourcen zusammengestellt.

ISO 27001

Camms hat einen Akkreditierungsplan nach ISO/IEC 27001:2013 erstellt, um eine robuste Compliance mit dem globalen Standard zu erreichen und aufrechtzuerhalten. Alle Camms-Büros weltweit sind nach der ISO/IEC 27001:2013-Akkreditierung zertifiziert, einschließlich aller an jedem Standort durchgeführten Operationen.

ISO 27001 ist ein internationaler Standard, der Anforderungen an ein Informationssicherheits-Managementsystem (ISMS) festlegt, um einer Organisation zu ermöglichen, ihre Risiken zu bewerten und geeignete Kontrollen zur Wahrung der Vertraulichkeit, Integrität und Verfügbarkeit von Informationswerten zu implementieren.

Ein strenges ISO/IEC 27001:2013-Audit wird durchgeführt, um unseren Kunden eine unabhängige Drittanbieter-Zusicherung zu geben, dass unsere Sicherheitskontrollen effektiv konzipiert sind und funktionieren. Dieses Audit ist Teil der Aufrechterhaltung der Zertifizierung durch eine Kombination aus internen und externen Audits.

Vorteile umfassen:

- Aufgrund der Zuverlässigkeit von Informationen und Informationssystemen sind Vertraulichkeit, Integrität und Verfügbarkeit von Informationen unerlässlich, um einen Wettbewerbsvorteil, Cashflow, Rentabilität und das kommerzielle Image aufrechtzuerhalten.

- Einhaltung gesetzlicher, behördlicher und vertraglicher Anforderungen

- Verbesserte Corporate Governance und Zusicherung an Stakeholder wie Aktionäre, Kunden, Verbraucher und Lieferanten

- Durch eine ordnungsgemäße Risikobewertung werden Bedrohungen für Vermögenswerte identifiziert, die Anfälligkeit und Eintrittswahrscheinlichkeit bewertet und der potenzielle Einfluss geschätzt, sodass Ihre Investition dort eingesetzt wird, wo sie notwendig ist.

Büro Sri Lanka – GSDC

Das Camms Global Service Delivery Centre (GSDC) in Sri Lanka wurde nach Abschluss des Audit- und Zertifizierungsprozesses durch Bureau Veritas zertifiziert. Der zertifizierte Geltungsbereich ist „Management der Informationssicherheit in Bezug auf IT-Infrastruktur und Softwareentwicklung, bereitgestellt vom Global Service Delivery Centre von Camms gemäß der Erklärung zur Anwendbarkeit“.

Funktionen umfassen:

- IT-Betrieb und -Infrastruktur

- Softwareentwicklung und -bereitstellung

- Pre-Sales und Vertrieb

- Implementierung und Beratung

- Kundenbetreuung

- Produktmanagement

Büro Australien – Adelaide, Melbourne, Sydney

Die Camms-Büros in Australien wurden nach Abschluss des Audit- und Zertifizierungsprozesses durch Bureau Veritas zertifiziert. Der zertifizierte Geltungsbereich ist „Management der Informationssicherheit in Bezug auf alle Funktionen, die von den Camms-Büros in Australien (Adelaide, Melbourne und Sydney) gemäß der

Erklärung zur Anwendbarkeit bereitgestellt werden“.

Funktionen umfassen:

- Pre-Sales und Vertrieb

- Implementierung und Beratung

- Kundenbetreuung

- Produktmanagement

Büro Vereinigtes Königreich

Der Umfang und die Grenzen des Informationssicherheits-Managementsystems (ISMS) umfassen die Sicherung von Informationen und IT-Infrastruktur und sind beschränkt auf „Management der Informationssicherheit in Bezug auf alle Funktionen, die vom Camms-Büro in Manchester gemäß der Erklärung zur Anwendbarkeit bereitgestellt werden“.

Funktionen umfassen:

- Pre-Sales und Vertrieb

- Implementierung und Beratung

- Kundenbetreuung

- Produktmanagement

Büro Vereinigte Staaten von Amerika

Der Umfang und die Grenzen des Informationssicherheits-Managementsystems (ISMS) umfassen die Sicherung von Informationen und IT-Infrastruktur und sind beschränkt auf „Management der Informationssicherheit in Bezug auf alle Funktionen, die vom Camms-Büro in New York gemäß der Erklärung zur Anwendbarkeit bereitgestellt werden“.

Funktionen umfassen:

- Pre-Sales und Vertrieb

- Implementierung und Beratung

- Kundenbetreuung

- Produktmanagement

Cyber Essentials und Cyber Essentials Plus

Das Cyber Essentials Scheme der britischen Regierung konzentriert sich auf die fünf wichtigsten technischen Sicherheitskontrollen. Die Zertifizierung in dieser Bewertung weist auf ein gutes Niveau der umfassenden Informationssicherheit hin. Camms UK wurde das Konformitätszertifikat gemäß den Anforderungen des Cyber

Essentials Scheme verliehen. Camms ist derzeit sowohl für Cyber Essential als auch für Cyber Essential Plus zertifiziert.

Das Cyber Essentials-Zertifikat bestätigt die Selbstbewertung und die unabhängige Verifizierung durch den Gutachter, die sicherstellt, dass Camms die Anforderungen des Cyber Essentials-Schemas erfüllt. Cyber Essentials Plus ähnelt Cyber Essentials, verfügt jedoch über eine zusätzliche Komponente, nämlich ein unabhängiges technisches Audit.

SOC 2 Typ 1 und SOC 2 Typ 2

Camms bietet weltweit Business-Software-Lösungen an; die SOC 2 Typ 1 und SOC 2 Typ 2 Bescheinigungen umfassen Operationen im Zusammenhang mit dieser SaaS-Lösung und ihren weltweit angebotenen Dienstleistungen.

SOC 2 gehört zu den höchsten Standards, um sicherzustellen, dass die Daten und Dienste unserer Kunden sicher verwaltet werden, basierend auf den etablierten Trust Services Principles, die vom AICPA definiert wurden. Weitere Informationen zum AICPA finden Sie unter https://www.linkedin.com/company/aicpa

HIPAA-Konformität

Camms hat die HIPAA-Bescheinigung erfolgreich abgeschlossen. Dies zeigt unser Engagement, Patientendaten (PHI) zu schützen und die im Health Insurance Portability and Accountability Act (HIPAA) festgelegten Vorschriften einzuhalten. Wir sind bestrebt, diese Konformität aufrechtzuerhalten und weiterhin die Privatsphäre und Sicherheit von PHI zu gewährleisten.

DSGVO

Camms ist DSGVO-konform durch Praktiken wie interne und kundenbezogene Datenschutz-Folgenabschätzungen, sichere Datenübertragungsmethoden und die Führung von Aufzeichnungen. Standardvertragsklauseln im Datenverarbeitungsnachtrag unterstützen die Datenverarbeitung. Die jährliche Registrierung beim UK Information Commissioner’s Office

stärkt die Compliance-Bemühungen.

IRAP

Camms Australien-spezifische IRAP-Akkreditierung, die ein Sicherheitsniveau für eine bestimmte Umgebung bieten soll. Wir sind derzeit dabei, diese Umgebung so zu entwickeln, dass sie gemäß dem Australian Government Information Security Manual (ISM) als „Protected“ klassifiziert und akkreditiert wird.

CSA STAR

Die CSA STAR Selbstbewertungszertifizierung dient als wertvolles Werkzeug für Cloud-Kunden und bietet Einblick in die Sicherheitsprotokolle von Cloud-Dienstanbietern. Camms hat Stufe 1 der CSA STAR Selbstbewertung abgeschlossen, indem wir unsere Sicherheitskontrollen dokumentiert haben, um Kunden bei der Bewertung der Sicherheit zu unterstützen.

Sicherheits- und Datenschutz-Compliance des Hosting-Anbieters

Unsere Hosting-Anbieter sind Microsoft Azure und Macquarie Government Data Centre. Die Informationssicherheitsverantwortlichkeiten für Microsoft Azure und Macquarie Government Data Centre werden zwischen Camms und den Hosting-Anbietern geteilt. Unser primärer Hosting-Anbieter Microsoft Azure erfüllt verschiedene internationale Sicherheits- und Datenschutzstandards, darunter:

- ISO 27001, ISO 27017, ISO 27018

- SOC 1, 2, 3

- CSA STAR

- IRAP ASD zertifiziert

- DSGVO

- FedRAMP

- Cyber Essentials Plus

- PCI DSS

Weitere Informationen zu Sicherheit, Datenschutz und Compliance bei Microsoft Azure finden Sie unter: https://azure.microsoft.com/en-gb/explore/trusted-cloud/compliance/

Um zugehörige Auditberichte zu lesen, besuchen Sie bitte: https://servicetrust.microsoft,com/ViewPage/MSComplianceGuide

- ISO 27001

- IRAP ASD zertifiziert

- PCI DSS

Weitere Informationen zur Sicherheit von Macquarie Government finden Sie unter: https://macquariegovernment.com/why-us/certifications-and-accreditations-irap/

Bescheinigungen der Camms Hosting-Partner

Cloud Service Panel (Bundesregierung, Australien):

- Derzeit sind 108 Lieferanten über ein offenes Marktverfahren in das Gremium berufen worden. Das Gremium ist ein nicht-obligatorischer Beschaffungsweg für Unternehmen, die dem Public Governance, Performance and Accountability Act 2013 (PGPA Act) unterliegen.

- Camms kann direkt über das gelistete Gremium im Rahmen des Vertrags SON2914302 beschafft werden.

ISO 27001 (IAAS):

- ISO 27001 ist ein weltweit anerkannter, standardbasierter Sicherheitsansatz, der Anforderungen an das Informationssicherheits-Managementsystem (ISMS) einer Organisation festlegt.

G-Cloud:

- Das G-Cloud-Framework ist eine Vereinbarung zwischen der britischen Regierung und Cloud-basierten Dienstleistern.

- G-Cloud ermöglicht es Cloud-basierten Dienstleistern, sich zu bewerben und, sobald sie akzeptiert wurden, ihre Cloud-Dienste an Organisationen des öffentlichen Sektors in Großbritannien zu verkaufen. Das G-Cloud-Framework wird jährlich von der Regierungsbehörde, Crown Commercial Services (CCS), aktualisiert. Camms ist seit 2015 ein autorisierter G-Cloud-Dienstleister.

Organisationen des öffentlichen Sektors in Großbritannien können die Dienstleistungsangebote von Camms derzeit über den CCS Digital

Marketplace erwerben.

Weitere Schritte

Einige weitere Schritte, die Camms zur Sicherung der Umgebung unternommen hat.

Die folgenden Schritte werden unternommen, um die Azure-Umgebung für die Migration zu sichern:

- Härtung auf Betriebssystemebene gemäß CIS-Benchmark für die jeweiligen Betriebssysteme

- Härtung auf Netzwerkebene und Überprüfungen, um sicherzustellen, dass interne Systeme nicht dem Internet ausgesetzt sind und die Kommunikation zwischen Servern auf serverspezifische funktionale Anforderungen durch Port- und IP-Filterung von der Azure Firewall beschränkt ist.

Eine Schwachstellenanalyse auf Anwendungsebene wurde an der Anwendung durchgeführt, um sicherzustellen, dass alle vorhandenen Sicherheitskontrollen vor der Bereitstellung wie beabsichtigt funktionieren.