Sécurité et hébergement Camms

Notre approche de la sécurité et de l’hébergement est conçue pour garantir que vos données sont toujours protégées, avec un large éventail de mesures mises en œuvre pour atténuer les risques et se prémunir contre les menaces potentielles.

Introduction

Chez Camms, notre priorité absolue est la sécurité des données de nos clients. Nous appliquons des mesures de sécurité rigoureuses aux niveaux organisationnel, architectural et opérationnel pour garantir en permanence la sécurité de vos données, de votre application et de votre infrastructure.

Chez Camms, notre priorité absolue est la sécurité des données de nos clients. Nous appliquons des mesures de sécurité rigoureuses aux niveaux organisationnel, architectural et opérationnel pour garantir en permanence la sécurité de vos données, de votre application et de votre infrastructure.

Système de gestion de la sécurité de l’information Camms

Un Système de Gestion de la Sécurité de l’Information (SGSI) est conçu pour établir une approche holistique et structurée de la gestion de l’information. Ce système fournit le cadre des politiques, procédures et directives que nous avons adoptées chez Camms pour mettre en œuvre un SGSI. Cette mise en œuvre est basée sur le système de gestion et la norme ISO/IEC 27001:2013 généralement acceptés.

Des ressources ont été spécifiquement affectées à la gestion efficace du SGSI, notamment la nomination d’un Responsable de la Sécurité de l’Information et de la Conformité, qui assume les rôles de Directeur de la Sécurité de l’Information (CISO) et de Délégué à la Protection des Données (DPO), et est responsable des programmes globaux de sécurité et de confidentialité

des données. Le Comité de Pilotage de la Sécurité de l’Information (ISSC) fournit un soutien et des conseils continus au SGSI. La direction de Camms s’engage dans diverses activités de sécurité tout au long de l’année, notamment des évaluations régulières des risques, des évaluations de sécurité et toutes les étapes subséquentes pour maintenir les plus hautes références de sécurité dans notre organisation.

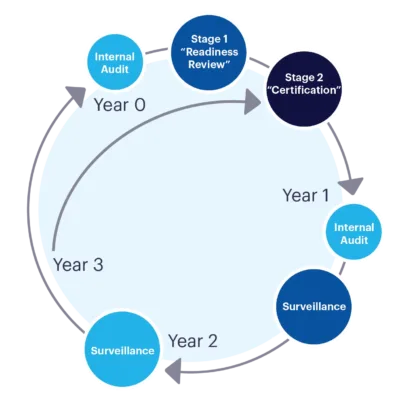

Cycle d’audit de la sécurité de l’information

Sécurité des produits et de l’architecture

Relation de traitement des données

Nos clients agissent en tant que responsables du traitement des données et administrateurs, tandis que Camms agit en tant que sous-traitant des données. Cela signifie que vous avez le contrôle total des données saisies dans l’application, ainsi que de tous les paramètres et configurations. Comme vous contrôlez vos données et que Camms agit en tant que sous-traitant, vous n’aurez pas à compter sur

nous pour effectuer des tâches quotidiennes telles que :

- L’attribution des autorisations de sécurité et la manipulation des rôles

- La création de nouveaux rapports et tableaux de bord

- La configuration des flux de processus métier, des alertes, des règles, etc.

- La modification ou la création de nouvelles structures organisationnelles

- Le suivi de toutes les transactions commerciales

- La consultation de toutes les données historiques et des modifications de configuration

Sécurité de l’infrastructure

L’infrastructure de la solution Camms est hébergée et gérée sur Microsoft Azure et fonctionne dans des centres de données gérés et exploités par Microsoft. Ces centres de données sont conformes aux normes industrielles clés, telles que ISO/IEC 27001:2013 et NIST SP 800-53, en matière de sécurité et de fiabilité. Les sauvegardes sont stockées dans un centre de données secondaire par Microsoft sur un site distinct pour éviter le risque de défaillance d’un site d’infrastructure unique.

Chiffrement des données

Camms chiffre toutes les communications de bout en bout. C’est une caractéristique fondamentale de la technologie Camms.

La couche de transport de la pile TCP IP est protégée par le protocole Transport Layer Security (TLS 1.2) pour fournir une sécurité de bout en bout dans la communication entre les processus. Cela permet en outre de sécuriser le trafic réseau contre l’écoute passive, la falsification active ou la contrefaçon de messages. L’authenticité du serveur web est vérifiée

à l’aide d’une fonction de hachage SHA2 256 et chiffrée à l’aide de RSA 2048 bits, avec des certificats émis par RapidSSL, garantissant que tous les paquets de données web du serveur au client sont reçus vers et depuis des parties autorisées. Toutes les solutions Camms imposent l’accès web via un protocole HTTPS sécurisé. Le chiffrement utilisant AES 256 au repos est activé par défaut pour les instances de machines virtuelles Azure et les services de sauvegarde.

Pour plus de détails sur le chiffrement au repos Azure par Microsoft Azure pour les disques gérés et les services de sauvegarde, veuillez consulter : https://docs.microsoft.com/en-us/azure/security/fundamentals/encryption-atrest.

Les intégrations basées sur des fichiers sont sécurisées à l’aide d’un protocole de transfert de fichiers sécurisé (SFTP).

Sécurité de l’environnement (logique)

Les solutions Camms sont déployées dans des environnements multi-locataires et mono-locataire selon les exigences du client.

Les environnements multi-locataires sont appelés environnements cloud publics pour le déploiement de solutions, et les environnements mono-locataires sont appelés environnements cloud privés ou auto-hébergés pour le déploiement de solutions.

La principale différence entre les environnements cloud privés et publics avec le déploiement de solutions est que les clients du cloud privé seront les seuls locataires dans l’environnement d’hébergement. En revanche, plusieurs clients existeront dans un seul environnement d’hébergement dans les environnements cloud publics.

Dans un environnement multi-locataire, les données des clients sont séparées logiquement grâce à des normes de codage strictes et l’accès ségrégué aux données des organisations est stocké dans une base de données distincte pour chaque client. Chaque enregistrement de données dans la solution inclut un identifiant client unique. Les utilisateurs sont authentifiés dans leurs

bases de données respectives.

Les solutions Camms ont la capacité de séparer l’accès aux données via l’application en utilisant des autorisations basées sur les rôles.

Nous prenons en charge l’authentification déléguée LDAP et SAML pour l’authentification unique pour les intégrations utilisateur et services web.

Authentification unique :

Le langage SAML (Security Assertion Markup Language) permet une expérience d’authentification unique transparente entre le portail web interne du client et Camms. Un client se connecte au portail web interne de son entreprise en utilisant son nom d’utilisateur et son mot de passe d’entreprise, puis un lien vers Camms lui est présenté, ce qui donne automatiquement accès aux clients sans avoir à se reconnecter.

Connexion native Camms :

Pour les clients qui souhaitent utiliser notre connexion native/autonome, Camms ne stockera les mots de passe que sous forme de hachage sécurisé plutôt que le mot de passe lui-même. Les tentatives de connexion infructueuses sont enregistrées ainsi que l’activité de connexion/déconnexion réussie à des fins d’audit. Les sessions utilisateur inactives sont automatiquement interrompues après une période spécifiée, qui est configurable par Camms.

Authentification

Camms répond aux diverses exigences des clients en proposant plusieurs options d’authentification pour nos solutions, notamment :

Environnements auto-hébergés :

- Authentification par formulaire

- Authentification Windows avec SSO

- Authentification Windows sans SSO

Environnements hébergés dans le cloud (Cloud privé et public) :

- Authentification par formulaire

- Authentification SAML avec SSO

- Authentification SAML sans SSO

Camms propose une fonctionnalité d’authentification unique (SSO) utilisant la prise en charge des fournisseurs d’identité compatibles SAML 2.0.

Parmi les fournisseurs d’identité avec lesquels nous avons travaillé figurent ADFS, Okta, Azure AD, Google, Facebook et bien d’autres.

Accès basé sur les rôles

Les solutions Camms sont développées pour avoir un système de groupes et de permissions. Cela vous permet de restreindre le contenu pour les utilisateurs sélectionnés avec l’autorisation de visualiser ou de modifier en fonction des rôles attribués. Tous les rôles et permissions des utilisateurs sont gérés dans la section gestion du personnel de l’application.

Tests de sécurité des solutions

Interne :

Camms suit des directives de développement sécurisé alignées sur les éléments OWASP top 10 et CWE/SANS top 25 pris en compte. Au cours d’un cycle de développement, Camms utilise un outil de test de sécurité des applications statiques (SAST), qui analyse le code base sur les normes OWASP top 10 et CWE/SANS top 25.

Externe :

Camms utilise un tiers leader du secteur pour effectuer des évaluations trimestrielles programmées des vulnérabilités à l’aide de tests de sécurité des applications dynamiques (DAST). Burp Suite et Nessus détectent les vulnérabilités telles que les scripts intersites (XSS), l’injection SQL, la falsification de requêtes intersites et toutes les vulnérabilités connues liées

aux applications web. De plus, un autre tiers est chargé d’effectuer des tests de pénétration manuels annuels pour s’assurer qu’aucun code malveillant ou autre vulnérabilité n’est présent dans toutes nos solutions. Les résultats de ces évaluations sont examinés par notre Conseil d’examen de l’architecture, l’Assurance qualité et les équipes de sécurité de l’information

pour développer les plans de correction nécessaires.

Confidentialité

Camms accorde de l’importance à la protection des données de nos clients et ne transmet pas d’informations personnelles à des tiers. Les solutions Camms cherchent à minimiser la collecte de données personnelles pour identifier/authentifier les utilisateurs qui utilisent nos solutions et administrer de nouveaux utilisateurs à nos produits. Les informations personnelles suivantes que

le client peut gérer dans la section personnel de notre solution sont :

- Nom (Prénom, Nom)

- Emplacement

- Téléphone

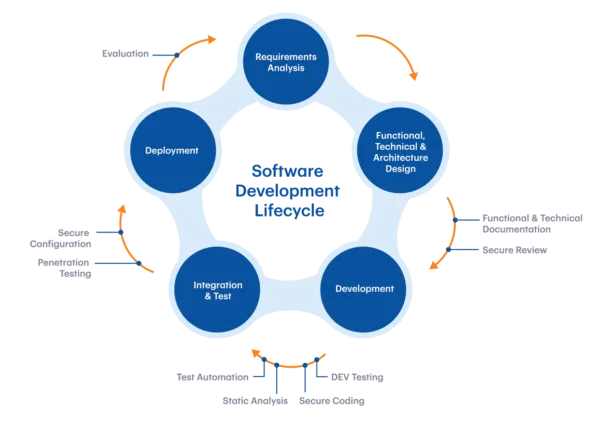

Cycle de vie du développement logiciel

Le personnel de développement logiciel effectue des examens du code source et des tests de sécurité, fonctionnels et de performance sur toutes les modifications importantes de l’application avant le déploiement dans l’environnement de production. Le personnel d’assurance qualité de Camms effectue ces tests indépendamment du développeur d’origine. Les activités de développement et de test sont effectuées dans un environnement logiquement séparé des environnements de production pour s’assurer que les modifications apportées à l’environnement de test n’ont aucun impact sur l’environnement de production.

Sécurité opérationnelle

La sécurité commence dès le premier jour chez Camms. Tous les employés reçoivent une formation sur la sécurité, la confidentialité et la conformité dès qu’ils commencent à travailler. Bien que l’étendue de celle-ci puisse varier selon leur rôle dans l’organisation, la sécurité est la responsabilité de tous chez Camms.

Sécurité physique

Les applications Camms sont hébergées dans des centres de données de pointe conçus pour protéger les systèmes critiques avec des sous-systèmes entièrement redondants et des zones de sécurité compartimentées. Nos centres de données respectent des mesures de sécurité physique strictes, notamment :

- Plusieurs niveaux d’authentification pour l’accès à la zone serveur

- Authentification biométrique à deux facteurs pour les zones critiques

- Systèmes de surveillance par caméra aux points d’entrée internes et externes clés

- Surveillance 24h/24 et 7j/7 par le personnel de sécurité

- Alimentation double UPS 100 % redondante

- Protection par pare-feu haute redondance dédiée

Tout accès physique aux centres de données est hautement restreint et strictement réglementé.

Sécurité réseau

Camms a établi des politiques, procédures et processus d’exploitation détaillés conçus pour aider à gérer la qualité et l’intégrité globales de l’environnement Camms. De plus, nous avons également mis en œuvre des procédures de sécurité proactives, telles que la défense du périmètre (pare-feu Azure et protection antivirus Sophos) pour

une protection accrue.

Sécurité des applications

Camms a mis en œuvre une politique de développement de logiciels sécurisés d’entreprise (SSDP) pour aider à garantir la sécurité continue des applications Camms. Ce programme comprend une évaluation approfondie des risques de sécurité et un examen des fonctionnalités de Camms. De plus, des analyses statiques et dynamiques du code source sont effectuées pour

aider à intégrer la sécurité d’entreprise dans le cycle de vie du développement. Le processus de développement est encore amélioré par la formation à la sécurité des applications pour les développeurs et les tests de pénétration de l’application.

Accès à l’infrastructure de l’environnement de production

Pour accéder à l’infrastructure de l’environnement de production, un utilisateur administratif doit authentifier le serveur de rebond sur le réseau respectif via un protocole de bureau à distance utilisant SSL/TLS, et une demande d’authentification doit provenir d’une adresse IP connue sur liste blanche. L’adresse IP sur liste blanche est

limitée à un réseau privé virtuel authentifié, auquel l’administrateur doit se connecter s’il travaille à distance avant de pouvoir communiquer avec le serveur de rebond. Les comptes utilisateurs utilisés pour accéder à l’environnement de production doivent être uniques.

Accès à l’application en environnement de production

Les employés de Camms n’ont pas accès au niveau de l’application aux instances des clients, sauf si les clients donnent explicitement à Camms la permission d’effectuer des tâches comme l’implémentation, le support ou les services.

Examens des accès

Les examens d’accès aux systèmes concernés sont effectués trimestriellement pour s’assurer que l’accès administratif aux systèmes de produits est limité et basé sur des rôles et responsabilités appropriés. L’analyste de la sécurité de l’information effectue les examens, et le responsable de la sécurité de l’information approuve les résultats.

Sécurité organisationnelle

Les vérifications de sécurité organisationnelle suivantes sont effectuées :

- Accords de confidentialité

- Vérifications des antécédents des employés

- Verrouillage automatique du poste de travail des employés

- Chiffrement du poste de travail des employés

- Accès limité des employés (principe du moindre privilège)

- Contrôle du personnel

- Contrôle d’accès physique

- Formation et sensibilisation

Tous les employés de Camms reçoivent une formation sur la sécurité de l’information et la confidentialité des données dans le cadre de leur processus d’intégration et une formation continue (comme rappel). En tant qu’organisation mondiale, nous avons opté pour notre propre solution, Camms.College, pour dispenser la formation requise à tous nos employés. Notre formation

comprend des questionnaires pour aider à renforcer la compréhension et les applications pratiques des sujets qui sont couverts dans le cadre de la formation, notamment :

Sécurité de l’information :

- Aperçu général de la sécurité de l’information

- Politique d’utilisation acceptable

- Email, Internet, Mobile et ordinateur, BYOD, Accès à distance, Utilisation et gestion des mots de passe, Utilisation des médias

sociaux - Menaces pour la sécurité de l’information

- Gestion des incidents de sécurité

- Exigences de confidentialité

- Classification des données, Politique du bureau propre et de l’écran vide, Confidentialité des données des clients

- Défenses de Camms

Confidentialité des données :

- Principes essentiels de la cybersécurité et de la protection des données

- Qu’est-ce que le RGPD ?

- Droits des personnes concernées et principes de protection des données

- Modèle de protection des données pour le RGPD

- Préparation au RGPD

Procédures de gestion des changements

Camms dispose d’une politique et de procédures formelles de gestion des changements qui atténuent les changements non autorisés dans les systèmes de production. Ces politiques et procédures couvrent l’infrastructure de production et le cycle de vie du développement logiciel, y compris les demandes de changement, les approbations et les procédures standard de mise en œuvre des changements pour guider les employés dans la mise en œuvre des changements couramment appliqués.

Politique d’utilisation acceptable

Les employés de Camms sont tenus de signer un formulaire de reconnaissance lors de leur entrée dans l’entreprise indiquant qu’ils ont eu accès et ont examiné notre document de politique d’utilisation acceptable, qui comprend un accord avec Camms pour respecter la politique lors de l’utilisation de divers actifs d’information appartenant à Camms.

Gestion des incidents de sécurité de l’information

Surveillance :

Un système de détection d’intrusion basé sur l’hôte (HIDS) est en place pour surveiller et analyser les systèmes concernés pour toute violation de sécurité possible ou réelle et envoyer des notifications en temps réel au personnel de support lors de la détection d’une menace potentielle pour le réseau. Si un incident grave affecte les données des clients, nous

en informerons immédiatement les clients. Les incidents liés à la sécurité de l’information peuvent être signalés à notre ligne d’assistance, où des responsables seront désignés pour enquêter et confirmer l’incident.

Action corrective et préventive :

Dans le cadre du plan d’action de réponse aux incidents, l’incident sera signalé par un canal approprié où l’incident serait enregistré pour enquête, et des actions correctives et préventives seraient prises. L’action corrective est la solution immédiate pour atténuer la menace, tandis que l’action préventive

impliquera une solution à long terme pour résoudre le problème identifié et empêcher sa récurrence.

Gestion des menaces

Camms fait appel à plusieurs sociétés tierces expertes pour effectuer des évaluations indépendantes des vulnérabilités du réseau, du système et des applications, internes et externes.

Tests de sécurité des applications / solutions

Camms dispose d’un plan de gestion des vulnérabilités qui impose la réalisation d’évaluations des vulnérabilités et de tests de pénétration annuels. Camms effectue régulièrement des évaluations de vulnérabilité et des tests de pénétration (VAPT) sur l’application web Camms qui audite les applications web en vérifiant les vulnérabilités comme l’injection

SQL, les scripts intersites, XSS, XXE, SSRF, l’injection d’en-tête d’hôte et d’autres vulnérabilités exploitables. L’approche de scan est une combinaison de boîte noire et de boîte blanche.

Analyse des vulnérabilités :

Camms suit des directives de développement sécurisé alignées sur les éléments OWASP top 10 et CWE/SANS top 25 pris en compte. Au cours d’un cycle de développement, Camms utilise un outil de test de sécurité des applications statiques (SAST), qui analyse le code base sur les normes OWASP top 10 et CWE/SANS top 25.

Tests de pénétration :

Camms utilise un service tiers de premier plan pour effectuer des évaluations trimestrielles de vulnérabilité programmées à l’aide de tests de sécurité dynamiques des applications (DAST). Burp Suite et Nessus détectent les vulnérabilités telles que les scripts intersites (XSS), l’injection SQL, la falsification de requêtes intersites et toutes les vulnérabilités connues

liées aux applications web. De plus, un autre tiers est chargé d’effectuer des tests de pénétration manuels annuels pour s’assurer qu’aucun code malveillant ou autre vulnérabilité n’est présent dans toutes nos solutions.

Les résultats de ces évaluations sont examinés par notre Conseil d’Architecture, l’Assurance Qualité et les équipes de sécurité de l’information pour développer les plans de correction nécessaires.

Réseau

Les évaluations de vulnérabilité externes analysent tous les actifs exposés à Internet, y compris les pare-feu, les routeurs et les serveurs web, pour détecter les faiblesses potentielles qui pourraient permettre un accès non autorisé au réseau. De plus, une évaluation authentifiée interne de la vulnérabilité du réseau et du système est effectuée pour identifier les

faiblesses potentielles et les incohérences avec les politiques générales de sécurité du système.

Introduction

Les réglementations sur la protection des données sont complexes, varient d’un pays à l’autre et imposent des exigences strictes. Lors du choix d’une application, les entreprises doivent sélectionner une solution capable de respecter leurs obligations en matière de protection des données et de protéger la confidentialité de leurs données. Avec Camms, nos fonctionnalités et pratiques de confidentialité vous permettent de respecter vos obligations en matière de confidentialité.

De plus, nous fournissons à nos équipes de conformité et juridiques des clients les ressources et informations nécessaires pour les aider à comprendre et à valider les exigences de confidentialité et de conformité pour leur organisation, ainsi que pour montrer comment Camms peut soutenir leurs efforts de conformité.

Programme de confidentialité

Notre programme de confidentialité suit des politiques et procédures strictes concernant l’accès, l’utilisation, la divulgation et le transfert des données clients. Le principe fondamental de notre programme de confidentialité est que les employés de Camms n’accèdent pas, n’utilisent pas, ne divulguent pas ou ne transfèrent pas les données des clients, sauf si cela est conforme à un accord contractuel ou selon les

directives du client.

Alors que les questions de protection des données et les lois mondiales continuent d’évoluer et deviennent de plus en plus complexes, Camms comprend l’importance d’un programme de confidentialité intégré à la culture et aux services de notre entreprise.

Notre philosophie de Protection de la vie privée dès la conception en témoigne et offre à nos clients l’assurance dont ils ont besoin pour la confidentialité et la protection de leurs données.

La fonction Confidentialité, Éthique et Conformité de Camms, dirigée par notre Responsable de la Sécurité de l’Information et de la Conformité,

gère le programme de confidentialité et surveille son efficacité. L’équipe est responsable de :

- La formulation, le maintien et la mise à jour de nos politiques, procédures et outils internes de confidentialité pour protéger la confidentialité des données personnelles traitées par les employés et les partenaires au nom de Camms

- La surveillance de la conformité avec nos politiques de confidentialité destinées aux clients

- S’assurer que les engagements de confidentialité pris envers nos clients, partenaires et employés sont respectés

- Maintenir nos certifications et obligations de conformité réglementaire

- Former le personnel de Camms à notre programme de confidentialité, surveiller l’évolution des lois sur la protection des données dans le monde et

apporter les mises à jour et modifications nécessaires à notre programme de confidentialité - Consultez notre politique de confidentialité pour en savoir plus sur la façon dont nous gérons et protégeons les

informations de nos clients

Transparence des données, confidentialité et normes mondiales de protection des données

Nous assurons la transparence concernant les régions géographiques où les données de nos clients sont stockées et traitées. Tous ces éléments sont définis dans notre Accord de Niveau de Service (SLA) standard. Le SLA satisfait aux exigences spécifiques de plusieurs pays concernant le traitement des données.

Protection mondiale des données :

Camms et nos clients doivent se conformer à diverses réglementations internationales sur la confidentialité. Les principes communs de confidentialité dans toutes les juridictions incluent la notification, le choix, l’accès, l’utilisation, la divulgation et la sécurité. Notre application est conçue pour permettre à nos clients d’obtenir des configurations différenciées, afin que leurs lois nationales spécifiques puissent être respectées.

Camms assure également la conformité aux réglementations internationales sur la confidentialité en maintenant un programme complet et écrit de sécurité de l’information qui contient des garanties techniques et organisationnelles conçues pour empêcher l’accès non autorisé, l’utilisation ou la divulgation des données des clients.

Normes mondiales de confidentialité :

Camms reste engagé envers les normes mondiales de confidentialité, comme le démontre notre engagement envers des programmes tels que le RGPD et la loi australienne sur la protection de la vie privée.

RGPD

Le Règlement Général sur la Protection des Données (RGPD), un règlement de l’Union européenne (UE), abroge et remplace la Directive 95/46/CE sur la protection des données, ainsi que la législation de mise en œuvre des États membres. Le RGPD s’applique aux entreprises de l’UE ainsi qu’à toutes les entreprises qui traitent ou stockent des données personnelles de citoyens de l’UE, quelle que soit leur localisation.

De plus, dans le cadre de la conformité au RGPD, Camms est enregistré auprès de l’Information Commissioner’s Office, UK (enregistré ICO).

Camms a évalué de manière exhaustive les exigences du RGPD et mis en œuvre de nombreuses pratiques de confidentialité et de sécurité pour assurer la conformité au RGPD. Celles-ci incluent :

- La formation des employés aux pratiques de sécurité et de confidentialité

- La réalisation d’évaluations d’impact sur la vie privée

- La fourniture de méthodes adéquates de transfert de données à nos clients

- La tenue de registres des activités de traitement

Autres lois sur la protection des données

De plus, en étant conforme au RGPD, Camms se conforme aux exigences légales suivantes en matière de protection des données :

Australie :

- Les Principes australiens de protection de la vie privée (APPs), qui sont contenus dans l’annexe 1 de la loi sur la protection de la vie privée de 1988 (Privacy Act). Lien de référence : https://www.oaic.gov.au/privacy-law/privacy-act/australian-privacy-principles

- Loi australienne sur la liberté d’information de 1982 – https://www.oaic.gov.au/freedom-of-information/rights-and-responsibilities

- Conformité ASD – https://asd.gov.au/accountability/legislation.htm

- Loi sur la cybercriminalité de 2001 – https://www.legislation.gov.au/Details/C2004A00937

- Loi sur les télécommunications (Interception et accès) de 1979 – https://www.legislation.gov.au/Details/C2019C00299

Royaume-Uni :

- La loi sur la protection des données de 2018 est la mise en œuvre britannique du Règlement général sur la protection des données

(RGPD). Lien de référence : http://www.legislation.gov.uk/ukpga/2018/12/contents/enacted - Loi sur la protection des données 2018 – http://www.legislation.gov.uk/ukpga/2018/12/contents/enacted

- Loi sur la liberté d’information de 2000 et confidentialité

- Règlements sur l’information environnementale de 2004

- Règlements sur les télécommunications (Pratiques commerciales légitimes) (Interception des communications) 2000 (SI

2000/2699)

États-Unis

- Loi californienne sur la protection de la vie privée des consommateurs (CCPA)

- Loi californienne sur les droits à la vie privée (CPRA)

- Loi du Maine sur la protection de la vie privée des informations des consommateurs en ligne

- Loi du Maryland sur la protection des informations personnelles – Exigences de notification des violations de sécurité

–

Modifications (Projet de loi 1154) - Massachusetts 201 CMR 17 (alias loi sur la protection des données du Massachusetts)

- Projet de loi du Massachusetts H.4806 — Loi relative à la protection des consommateurs contre les violations de sécurité

- Loi du Nevada sur le chiffrement des données de confidentialité des informations personnelles NRS 603A

- New Jersey — Loi concernant la divulgation des violations de sécurité et modifiant P.L.2005, c.226 (S. 51)

- Département des services financiers de l’État de New York, exigences de cybersécurité pour les sociétés de services financiers (23 NYCRR 500)

- Loi SHIELD (Stop Hacks and Improve Electronic Data Security) de New York

- Loi sur la protection des informations des consommateurs de l’Oregon (OCIPA) SB 684

- Texas – Loi relative à la confidentialité des informations d’identification personnelle et à la création du Conseil consultatif sur la protection de la vie privée du Texas

- Virginie — Loi sur la protection des données des consommateurs (CDPA)

- Washington – Loi relative aux violations des systèmes de sécurité protégeant les informations personnelles (SHB 1071)

Sri Lanka :

- Loi sur la cybercriminalité (CCA)

- Loi n° 25 de 2005 sur la Convention pour la répression du financement du terrorisme et loi n° 5 de 2006 sur la prévention du blanchiment d’argent. Loi n° 6 de 2006 sur la déclaration des transactions financières et règlements de la CRF

- Loi n° 19 de 2006 sur les transactions électroniques et ordonnance sur les preuves de 1995

- Loi sur la protection des données personnelles, n° 9 de 2022

Introduction

Les leaders technologiques d’aujourd’hui sont chargés de sécuriser et de protéger les données des clients, des employés et la propriété intellectuelle de leurs entreprises dans un environnement de menaces de sécurité de plus en plus complexes. De plus, les entreprises sont responsables du respect de toutes les lois applicables, y compris celles relatives à la confidentialité des données et à la transmission des données personnelles, même lorsqu’un prestataire de services détient et traite les données d’une entreprise en son nom.

Camms maintient un programme de sécurité formel et complet conçu pour assurer la sécurité et l’intégrité des données des clients, protéger contre les menaces de sécurité ou les violations de données, et empêcher l’accès non autorisé aux données de nos clients. Pour aider vos équipes de conformité et juridiques à comprendre et à valider les exigences de conformité pour votre organisation, nous avons rassemblé les ressources de conformité suivantes.

ISO 27001

Camms a établi un plan d’accréditation ISO/IEC 27001:2013 pour soutenir l’obtention et le maintien d’une position de conformité robuste avec la norme mondiale. Les bureaux de Camms dans le monde entier sont tous certifiés selon l’accréditation ISO/IEC 27001:2013, y compris toutes les opérations menées par chaque site.

L’ISO 27001 est une norme internationale définissant les exigences relatives au Système de Management de la Sécurité de l’Information pour permettre à une organisation d’évaluer ses risques et de mettre en œuvre des contrôles appropriés pour préserver la confidentialité, l’intégrité et la disponibilité des actifs d’information.

Un audit rigoureux ISO/IEC 27001:2013 est effectué pour fournir à nos clients une assurance indépendante par un tiers que nos contrôles de sécurité sont conçus et fonctionnent efficacement. Cet audit fait partie du maintien de la certification avec une combinaison d’audits internes et externes.

Les avantages incluent :

- En raison de la fiabilité des informations et des systèmes d’information, la confidentialité, l’intégrité et la disponibilité des informations sont essentielles pour maintenir un avantage concurrentiel, un flux de trésorerie, une rentabilité et une image commerciale

- Conformité aux exigences légales, statutaires, réglementaires et contractuelles

- Amélioration de la gouvernance d’entreprise et assurance pour les parties prenantes telles que les actionnaires, les clients, les consommateurs et les fournisseurs

- Grâce à une évaluation appropriée des risques, les menaces pour les actifs sont identifiées, la vulnérabilité et la probabilité d’occurrence sont évaluées, et l’impact potentiel est estimé, de sorte que votre investissement est alloué là où il est nécessaire

Bureau du Sri Lanka – GSDC

Le Centre mondial de prestation de services (GSDC) de Camms au Sri Lanka a été certifié après que le processus d’audit et de certification a été complété par Bureau Veritas. Le périmètre certifié est « la gestion de la sécurité de l’information relative à l’infrastructure informatique et au développement de logiciels fournis par le Centre mondial de prestation de services de Camms conformément à la Déclaration d’applicabilité ».

Les fonctions incluent :

- Opérations et infrastructure informatiques

- Développement et déploiement de logiciels

- Pré-vente et vente

- Mise en œuvre et conseil

- Support client

- Gestion des produits

Bureau australien – Adélaïde, Melbourne, Sydney

Les bureaux de Camms en Australie ont été certifiés après que le processus d’audit et de certification a été complété par Bureau Veritas. Le périmètre certifié est « la gestion de la sécurité de l’information relative à toutes les fonctions fournies par les bureaux de Camms en Australie ; Adélaïde, Melbourne et Sydney conformément à la

Déclaration d’applicabilité ».

Les fonctions incluent :

- Pré-vente et vente

- Mise en œuvre et conseil

- Support client

- Gestion des produits

Bureau du Royaume-Uni

Le périmètre et les limites du Système de Management de la Sécurité de l’Information (SMSI) couvrent la sécurisation des informations et de l’infrastructure informatique, et se limitent à « la gestion de la sécurité de l’information relative à toutes les fonctions fournies par le bureau de Camms à Manchester, conformément à la Déclaration d’applicabilité ».

Les fonctions incluent :

- Pré-vente et vente

- Mise en œuvre et conseil

- Support client

- Gestion des produits

Bureau des États-Unis d’Amérique

Le périmètre et les limites du Système de Management de la Sécurité de l’Information (SMSI) doivent couvrir la sécurisation des informations et de l’infrastructure informatique, et se limitent à « la gestion de la sécurité de l’information relative à toutes les fonctions fournies par le bureau de Camms à New York conformément à la Déclaration d’applicabilité ».

Les fonctions incluent :

- Pré-vente et vente

- Mise en œuvre et conseil

- Support client

- Gestion des produits

Cyber Essentials et Cyber Essentials Plus

Le programme Cyber Essentials du gouvernement britannique se concentre sur les cinq contrôles de sécurité technique les plus importants. La certification de cette évaluation indique un bon niveau de sécurité de l’information global. Camms UK a reçu le Certificat d’Assurance de Conformité aux exigences du programme Cyber

Essentials. Camms est actuellement certifié pour Cyber Essential et Cyber Essential Plus.

Le certificat Cyber Essentials atteste de l’auto-évaluation et de la vérification indépendante par l’évaluateur que Camms répond aux exigences du programme Cyber Essentials. Cyber Essentials Plus est similaire à Cyber Essentials avec une composante supplémentaire d’audit technique indépendant.

SOC 2 type 1 et SOC 2 type 2

Camms fournit des solutions logicielles d’entreprise à l’échelle mondiale ; les attestations SOC 2 Type 1 et SOC 2 Type 2 englobent les opérations liées à cette solution SaaS et ses services offerts mondialement.

SOC 2 fait partie des normes les plus élevées pour garantir que les données et services de nos clients sont gérés de manière sécurisée selon les Principes de Services de Confiance établis par l’AICPA. Pour plus d’informations sur l’AICPA, veuillez visiter https://www.linkedin.com/company/aicpa

Conformité HIPAA

Camms a réussi l’attestation HIPAA. Cela démontre notre engagement à protéger les informations de santé des patients (PHI) et à respecter les réglementations établies par la loi sur la portabilité et la responsabilité de l’assurance maladie (HIPAA). Nous nous engageons à maintenir cette conformité et à continuer d’assurer la confidentialité et la sécurité des PHI.

RGPD

Camms est conforme au RGPD grâce à des pratiques telles que les évaluations d’impact sur la vie privée internes et clients, des méthodes sécurisées de transfert de données et la maintenance des enregistrements. Les clauses contractuelles types de l’Addendum sur le traitement des données soutiennent le traitement des données. L’enregistrement annuel auprès de l’Information Commissioner’s Office du Royaume-Uni

renforce les efforts de conformité.

IRAP

L’accréditation IRAP spécifique à Camms Australie, qui vise à fournir un niveau d’assurance de sécurité à un environnement donné. Nous sommes actuellement en train de développer cet environnement pour être accrédité à la classification Protected conformément au Manuel de sécurité de l’information du gouvernement australien (ISM).

CSA STAR

La certification d’auto-évaluation CSA STAR sert d’outil précieux pour les clients du cloud, fournissant un aperçu des protocoles de sécurité des fournisseurs de services cloud. Camms a complété le niveau 1 de l’auto-évaluation CSA STAR documentant nos contrôles de sécurité pour aider les clients à évaluer la sécurité.

Conformité en matière de sécurité et de confidentialité du fournisseur d’hébergement

Nos fournisseurs d’hébergement sont Microsoft Azure et Macquarie Government Data Centre. Les responsabilités en matière de sécurité de l’information pour Microsoft Azure et Macquarie Government Data Centre sont partagées entre Camms et les fournisseurs d’hébergement. Notre principal fournisseur d’hébergement Microsoft Azure est conforme à diverses normes internationales de sécurité et de confidentialité, notamment :

- ISO 27001, ISO 27017, ISO 27018

- SOC 1, 2, 3

- CSA STAR

- Certifié IRAP ASD

- RGPD

- FedRAMP

- Cyber Essentials Plus

- PCI DSS

Pour plus d’informations sur la sécurité, la confidentialité et la conformité chez Microsoft Azure, veuillez visiter : https://azure.microsoft.com/en-gb/explore/trusted-cloud/compliance/

Pour lire les rapports d’audit associés, veuillez visiter : https://servicetrust.microsoft,com/ViewPage/MSComplianceGuide

- ISO 27001

- Certifié IRAP ASD

- PCI DSS

Pour en savoir plus sur la sécurité de Macquarie Government, veuillez visiter : https://macquariegovernment.com/why-us/certifications-and-accreditations-irap/

Attestations des partenaires d’hébergement de Camms

Panel des services cloud (gouvernement fédéral, Australie) :

- Il y a actuellement 108 fournisseurs qui ont été nommés au Panel suite à un appel d’offres ouvert. Le Panel est une voie d’approvisionnement non obligatoire pour les entités soumises à la Loi sur la gouvernance, la performance et la responsabilité publique 2013 (PGPA Act).

- Camms peut être directement acquis via le panel répertorié sous le contrat SON2914302

ISO 27001 (IAAS) :

- L’ISO 27001 est une approche de sécurité mondialement reconnue et basée sur des normes qui définit les exigences du Système de Management de la Sécurité de l’Information (SMSI) d’une organisation.

G-cloud :

- Le cadre G-Cloud est un accord entre le gouvernement britannique et les fournisseurs de services cloud.

- G-Cloud permet aux fournisseurs de services cloud de postuler et, une fois acceptés, de vendre leurs services cloud aux organismes du secteur public britannique. Le cadre G-Cloud est mis à jour annuellement par l’organisme de gouvernance, Crown Commercial Services (CCS). Camms est un fournisseur de services G-Cloud agréé depuis 2015.

Les organismes du secteur public britannique peuvent actuellement acheter les services Camms via le Digital

Marketplace de CCS.

Autres mesures

Quelques autres mesures prises par Camms pour sécuriser l’environnement.

Les mesures suivantes sont prises pour sécuriser l’environnement Azure pour la migration :

- Renforcement au niveau du système d’exploitation selon les références CIS pour les systèmes d’exploitation respectifs

- Renforcement au niveau du réseau et examens effectués pour garantir que les systèmes internes ne sont pas exposés à Internet et que les communications inter-serveurs sont limitées aux seules exigences fonctionnelles spécifiques au serveur par le filtrage des ports et des IP depuis le pare-feu Azure

Une évaluation des vulnérabilités au niveau applicatif a été menée sur l’application pour garantir que tous les contrôles de sécurité mis en place fonctionnent comme prévu avant le déploiement.