Es gibt eine unendliche Anzahl von Softwarewerkzeugen, die entwickelt wurden, um Organisationen bei der Steigerung der Effizienz und dem Erreichen von Zielen zu unterstützen. Dies ist einerseits ein Segen, da es für nahezu jeden Bedarf ein entsprechendes Werkzeug gibt. Andererseits kann es zum Fluch werden, wenn Sie so viele Werkzeuge erworben haben, dass Sie mit ernsthaften Integrationsproblemen im Bereich der IT-Sicherheit konfrontiert sind.

Jedes Softwarewerkzeug eröffnet der Organisation zusätzliche Risiken. Der Versuch, Anomalien zu identifizieren und Sicherheitslücken für jedes einzelne Werkzeug zu schließen, ist nahezu unmöglich, wenn Sie Dutzende – oder gar Hunderte – separate Werkzeuge im Einsatz haben. Cyberkriminelle sind stets bereit, jede Schwachstelle auszunutzen.

Nur wenige Unternehmen können sich einen Technologieausfall leisten, unabhängig von der Ursache – sei es durch Cyberangriffe, Ransomware-Forderungen, Geräteausfälle, menschliches Versagen oder andere Faktoren. Einige proaktive Schritte können jetzt dazu beitragen, Ihre Organisation vor katastrophalen Störungen zu schützen.

Im Folgenden werden vier häufige Fallstricke bei der Integration von IT-Sicherheit und Möglichkeiten zur Reduzierung Ihrer Gefährdung erläutert.

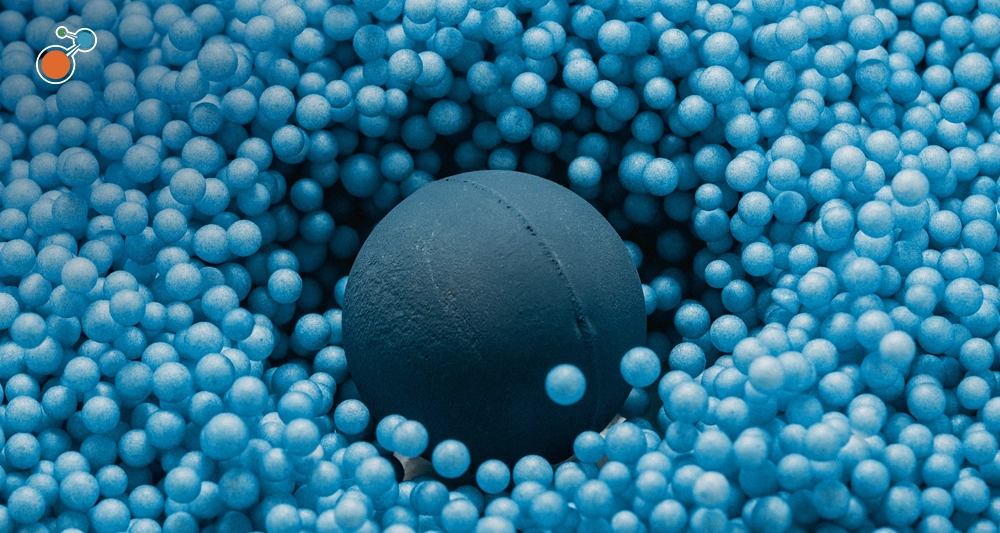

1. Zu viele Tools zu verwalten

Organisationen akkumulieren oftmals Softwarewerkzeuge stückweise ohne einen übergreifenden Plan. Abteilungen, Teams und Standorte fordern häufig bestimmte Software an, um ihre eigenen geschäftlichen Bedürfnisse zu erfüllen, ohne zu berücksichtigen, was sonst verfügbar ist oder ob dieses Werkzeug tatsächlich das beste ist. Ehe man sich versieht, verfügt man möglicherweise über mehrere Lösungen für dasselbe Problem.

Beginnen Sie damit, ein Inventar aller Software zu erstellen, die Ihr Unternehmen im Laufe der Jahre implementiert hat. Suchen Sie nach Duplikaten und Überschneidungen. Behalten Sie die beste Lösung und eliminieren Sie den Rest. Und wird jedes Werkzeug tatsächlich genutzt? Entfernen Sie alle Werkzeuge, die veraltet oder anderweitig ungenutzt sind.

2. Tools, die nicht miteinander sprechen

Aus Risikoperspektive ist nicht nur die Anzahl der Softwareprogramme problematisch. Es geht auch darum, wie einfach Sie die von ihnen ausgehenden Risiken verstehen können.

Die manuelle Identifizierung und Minderung von Risiken mag tolerierbar sein, wenn Sie nur wenige technologische Assets zu verwalten haben. Doch mit dem Wachstum Ihrer Organisation und des technologischen Fußabdrucks steigt auch der Zeit- und Arbeitsaufwand, um die Informationen zusammenzutragen – und etwaige Lücken werden zunehmend problematisch.

Scheinbar kleine individuelle Risiken können sich in der Summe zu etwas Bedeutendem addieren – was leicht übersehen wird, wenn Sie keinen umfassenden Überblick haben. Wenn Sie gezwungen sind, die Sicherheitsstärke jedes Werkzeugs separat zu untersuchen, verschwenden Sie möglicherweise Dutzende oder Hunderte von Stunden, die sinnvoller eingesetzt werden könnten.

Stärken Sie Ihre Verteidigung, indem Sie die Art und Weise, wie Sie die Risiken von Technologiesicherheitsausfällen antizipieren und adressieren, automatisieren. Suchen Sie nach Möglichkeiten, die Kontrollüberwachung zu vereinfachen, die Datenerfassung und -analyse zu automatisieren und eine einheitliche Sicht auf Ihre Sicherheitslandschaft zu erhalten.

3. Schwerfällige Compliance-Berichterstattung

Aufsichtsbehörden erweitern ständig die Liste der einzuhaltenden Anforderungen. Strenge Datenschutzvorschriften, obligatorische Meldung von Cybersicherheitsvorfällen, Standards für operative Widerstandsfähigkeit und nun auch Einschränkungen bei der Nutzung künstlicher Intelligenz erhöhen die Compliance-Last sowie die Konsequenzen bei Nichteinhaltung. Diejenigen, die Sicherheitszertifizierungen von Drittanbietern wie SOC 1, SOC 2 und ISO 27001 anstreben, unterliegen möglicherweise nahezu ständigen Sicherheitsaudits.

Es kann ein mühsamer Kampf sein, wenn Daten aus mehreren Systemen und von verschiedenen Interessengruppen zusammengeführt werden müssen. Sie verbringen möglicherweise Stunden – oder sogar Tage – jede Woche damit, Ihren Compliance-Verpflichtungen nachzukommen. Und dennoch besteht die Gefahr, etwas Wichtiges zu übersehen.

Optimieren und stärken Sie Ihren Prozess, indem Sie Assets mit Risiken und Kontrollen sowie mit regulatorischen Standards und Anforderungen verknüpfen. Die Einführung von Automatisierung wird Kosten, Zeitaufwand und das Risiko von Bußgeldern und anderen Strafen minimieren.

4. Ständig wachsende IT-Risiken

Cyberkriminelle steigern kontinuierlich die Anzahl der Angriffe und das Niveau der technischen Raffinesse, indem sie dieselben technologischen Fortschritte nutzen wie Sie und Schwachstellen ausnutzen, wo immer sie diese finden können. Gleichzeitig können Mitarbeiter, Partner, Lieferanten und Auftragnehmer mit Systemzugang die Sicherheit kompromittieren, sei es unbeabsichtigt oder böswillig. Der Druck, neue Technologien schneller als die Konkurrenz zu implementieren, kann auch dazu führen, dass einige bei der Sicherheitssteuerung Abstriche machen, was Sie noch anfälliger macht.

Der Schutz der digitalen Vermögenswerte des Unternehmens unter diesen Belastungen erfordert mehr als Einbruchserkennungssysteme, Schwachstellenscanner und Firewalls. Es gibt einfach zu viele Plattformen, Geräte, Personen und Werkzeuge zu verwalten.

Der Übergang zu einem proaktiven, strukturierten und umfassenden Ansatz wird Ihnen helfen, die potenziellen finanziellen Kosten und andere Auswirkungen zu quantifizieren, um Bereiche mit hohem Risiko zu priorisieren. Im Falle eines Vorfalls können Sie schnell und angemessen reagieren, wodurch die Wahrscheinlichkeit einer technologischen Störung oder Sicherheitsverletzung reduziert wird.

Ein umfassender Überblick über IT-Risiken – und konkrete Beweise für die ROI – kann Ihnen auch dabei helfen, mit dem Vorstand in Begriffen zu kommunizieren, die Anklang finden, und die notwendige Gewissheit zu vermitteln, dass das Unternehmen geschützt ist.

Nutzen Sie die Technologie, ohne sich ausnutzen zu lassen

Technologie ist ein zweischneidiges Schwert. Sie erweitert Wissen, Kapazität und Leistung. Doch dieselbe Technologie kann sich in den Händen böswilliger Akteure gegen Sie wenden, die Ihre Systeme lahmlegen, Ihre Daten stehlen und Chaos in Ihrem Unternehmen anrichten wollen.

Der Schutz vor diesen zunehmend raffinierten Bedrohungen erfordert mehr als die Katalogisierung von Sicherheitsrisiken für jedes einzelne Werkzeug. Eine formalisierte, ganzheitliche Sicht auf Risiken wird Ihnen helfen, Fallstricke bei der Integration von IT-Sicherheit zu vermeiden, selbst wenn Sie neue Technologien zur Erreichung Ihrer Ziele einführen.

Für weitere Informationen zum Management von IT-Risiken laden Sie das E-Book IT-Risikomanagement: Von der Erkennung zum Schutz herunter und informieren Sie sich über Riskonnects IT-Risikomanagement-Software.