Segurança e alojamento da Camms

A nossa abordagem à segurança e ao alojamento foi concebida para garantir que os seus dados estão sempre protegidos, com uma vasta gama de medidas implementadas para mitigar riscos e salvaguardar contra potenciais ameaças.

Introdução

Na Camms, a nossa principal prioridade é manter os dados dos nossos clientes seguros. Empregamos medidas de segurança rigorosas a nível organizacional, arquitetónico e operacional para garantir continuamente que os seus dados, aplicações e infraestrutura permanecem seguros.

Na Camms, a nossa principal prioridade é manter os dados dos nossos clientes seguros. Empregamos medidas de segurança rigorosas a nível organizacional, arquitetónico e operacional para garantir continuamente que os seus dados, aplicações e infraestrutura permanecem seguros.

Sistema de gestão de segurança da informação da Camms

Um Sistema de Gestão de Segurança da Informação (SGSI) é construído para estabelecer uma abordagem holística e estruturada à gestão da informação. Este sistema fornece a estrutura para as políticas, procedimentos e diretrizes que nós, na Camms, adotámos para implementar um SGSI. Esta implementação baseia-se no sistema e norma de gestão ISO/IEC 27001:2013 geralmente aceite.

Foram especificamente afetados recursos para gerir eficazmente o SGSI, incluindo a nomeação de um Chefe de Segurança da Informação e Conformidade, que assume as funções de Diretor de Segurança da Informação (CISO) e de Responsável pela Proteção de Dados (DPO), sendo responsável pelos programas gerais de segurança e privacidade

de dados. O Comité Diretor de Segurança da Informação (ISSC) fornece apoio e aconselhamento contínuos ao SGSI. A liderança da Camms está empenhada numa série de atividades de segurança realizadas ao longo do ano, incluindo avaliações regulares de riscos, avaliações de segurança e quaisquer medidas subsequentes para manter as mais elevadas credenciais de segurança em toda a nossa organização.

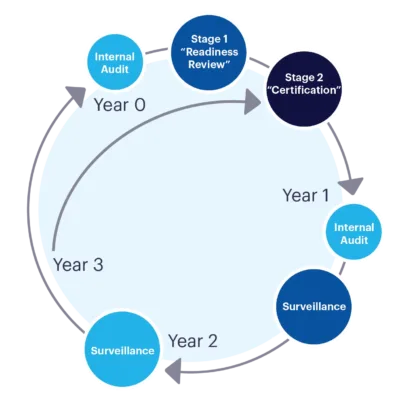

Ciclo de auditoria de segurança da informação

Segurança do produto e da arquitetura

Relação de processamento de dados

Os nossos clientes atuam como controladores e administradores de dados, enquanto a Camms atua como processador de dados. Isto significa que tem controlo total sobre os dados introduzidos na aplicação, bem como sobre todas as configurações. Como controla os seus dados e a Camms atua como processador, não terá de depender de

nós para executar tarefas diárias, tais como:

- Atribuir autorizações de segurança e manipular funções

- Criar novos relatórios e painéis

- Configurar fluxos de processos empresariais, alertas, regras, etc.

- Alterar ou criar novas estruturas organizacionais

- Monitorizar todas as transações comerciais

- Consultar todos os dados históricos e alterações de configuração

Segurança da infraestrutura

A infraestrutura da solução Camms é alojada e gerida no Microsoft Azure e funciona em Centros de Dados geridos e operados pela Microsoft. Estes Centros de Dados cumprem as principais normas do setor, como a ISO/IEC 27001:2013 e a NIST SP 800-53, em termos de segurança e fiabilidade. As cópias de segurança são armazenadas num Centro de Dados secundário pela Microsoft num local separado para evitar o risco de falha de um único local de infraestrutura.

Encriptação de dados

A Camms encripta toda a comunicação de ponta a ponta. Esta é uma característica de conceção fundamental da tecnologia Camms.

A camada de transporte da pilha TCP IP é protegida com o protocolo de Segurança da Camada de Transporte (TLS 1.2) para fornecer segurança de ponta a ponta na comunicação entre processos. Isto ajuda ainda mais a proteger o tráfego de rede contra escutas passivas, adulteração ativa ou falsificação de mensagens. A autenticidade do servidor Web é verificada

utilizando uma função de hash SHA2 256 e encriptada utilizando RSA 2048 bits, com certificados emitidos pela RapidSSL, garantindo que todos os pacotes de dados Web do servidor para o cliente são recebidos de e para partes autorizadas. Todas as soluções Camms impõem o acesso à Web através de um protocolo HTTPS seguro. A encriptação utilizando AES 256 em repouso está ativada por defeito tanto para as instâncias Azure VM como para os serviços de cópia de segurança.

Para mais detalhes sobre a encriptação em repouso do Azure pela Microsoft Azure para discos geridos e serviços de cópia de segurança, visite: https://docs.microsoft.com/en-us/azure/security/fundamentals/encryption-atrest.

As integrações baseadas em ficheiros são protegidas utilizando um Protocolo de Transferência de Ficheiros Seguro (SFTP).

Segurança do Ambiente (Lógico)

As soluções Camms são implementadas em ambientes multi-inquilino e em ambientes de inquilino único com base nos requisitos do cliente.

Os ambientes multi-inquilino são referidos como ambientes de nuvem pública para implementação de soluções, e os ambientes de inquilino único são referidos como ambientes de nuvem privada ou auto-alojados para implementação de soluções.

A principal diferença entre os ambientes de nuvem privada e pública com implementação de soluções é que os clientes de nuvem privada serão os únicos inquilinos dentro do ambiente de alojamento. Em contraste, vários clientes existirão num único ambiente de alojamento em ambientes de nuvem pública.

Num ambiente multi-inquilino, os dados dos clientes são logicamente separados através de rigorosos padrões de codificação e o acesso segregado aos dados das organizações é armazenado numa base de dados separada para cada cliente. Cada registo de dados na solução inclui um identificador único do cliente. Os utilizadores são autenticados nas respetivas

bases de dados.

As soluções Camms têm a capacidade de segregar o acesso aos dados através da aplicação, utilizando permissões baseadas em funções.

Suportamos a autenticação delegada LDAP e SAML para autenticação de início de sessão único tanto para integrações de utilizadores como de serviços Web.

Início de sessão único:

A Security Assertion Markup Language (SAML) permite uma experiência de início de sessão único sem problemas entre o portal Web interno do cliente e a Camms. Um cliente inicia sessão no portal Web interno da sua empresa utilizando o seu nome de utilizador e palavra-passe empresariais e é-lhe então apresentada uma ligação para a Camms, que dá automaticamente aos clientes acesso sem terem de iniciar sessão novamente.

Login nativo da Camms:

Para os clientes que desejam utilizar o nosso login nativo/independente, a Camms apenas armazenará as palavras-passe sob a forma de um hash seguro, em vez da própria palavra-passe. As tentativas de login mal sucedidas são registadas, bem como a atividade de login/logout bem sucedida para fins de auditoria. As sessões de utilizador inativas são automaticamente terminadas após um período de tempo especificado, que é configurável pela Camms.

Autenticação

A Camms atende a vários requisitos dos clientes, tendo várias opções de autenticação para as nossas soluções, incluindo:

Ambientes auto-alojados:

- Autenticação por formulário

- Autenticação Windows com SSO

- Autenticação Windows sem SSO

Ambientes alojados na nuvem (nuvem privada e pública):

- Autenticação por formulário

- Autenticação SAML com SSO

- Autenticação SAML sem SSO

A Camms oferece uma funcionalidade de Início de Sessão Único (SSO) utilizando suporte de fornecedor de identidade compatível com SAML 2.0.

Alguns dos fornecedores de identidade com os quais trabalhámos incluem ADFS, Okta, Azure AD, Google, Facebook e muitos mais.

Acesso baseado em funções

As soluções Camms são desenvolvidas para ter um sistema de grupos e permissões. Isto permite-lhe restringir o conteúdo para utilizadores selecionados com permissão para visualizar ou editar com base nas funções atribuídas. Todas as funções e permissões de utilizador são geridas na secção de gestão de pessoal da aplicação.

Testes de segurança da solução

Interno:

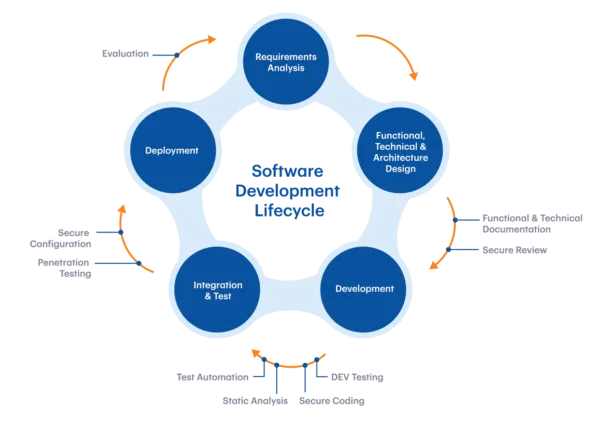

A Camms segue diretrizes de desenvolvimento seguro alinhadas com os elementos OWASP top 10 e CWE/SANS top 25 tidos em consideração. Durante um ciclo de vida de desenvolvimento, a Camms utiliza uma ferramenta de Teste de Segurança de Aplicações Estáticas (SAST), que analisa o código base com base nas normas OWASP top 10 e CWE/SANS top 25.

Externo:

A Camms utiliza um terceiro líder do setor para realizar avaliações trimestrais programadas de vulnerabilidades utilizando Testes de Segurança de Aplicações Dinâmicas (DAST). O Burp Suite e o Nessus detetam vulnerabilidades como cross-site scripting (XSS), injeção SQL, falsificação de pedidos cross-site e todas as vulnerabilidades conhecidas relacionadas

com aplicações web. Além disso, outro terceiro é contratado para realizar testes de penetração manuais anualmente para garantir que não existe código malicioso ou outras vulnerabilidades em todas as nossas soluções. Os resultados destas avaliações são revistos pelo nosso Conselho de Revisão de Arquitetura, Garantia de Qualidade e equipas de segurança da informação

para desenvolver quaisquer planos de remediação necessários.

Privacidade

A Camms valoriza a importância de proteger os dados dos nossos clientes e não transmite informações pessoais a terceiros. As soluções Camms procuram minimizar a recolha de dados pessoais para identificar/autenticar utilizadores que usam as nossas soluções e administrar novos utilizadores dos nossos produtos. As seguintes informações pessoais que

o cliente pode gerir na secção de pessoal da nossa solução são:

- Nome (Nome próprio, Apelido)

- Localização

- Telefone

Ciclo de vida do desenvolvimento de software

O pessoal de desenvolvimento de software realiza revisões do código fonte e testes de segurança, funcionais e de desempenho em todas as alterações significativas da aplicação antes da implementação no ambiente de produção. O pessoal de garantia de qualidade da Camms realiza estes testes independentemente do desenvolvedor original. As atividades de desenvolvimento e teste são realizadas num ambiente logicamente separado dos ambientes de produção para garantir que quaisquer alterações feitas no ambiente de teste não têm impacto no ambiente de produção.

Segurança operacional

A segurança começa no primeiro dia aqui na Camms. Todos os funcionários recebem formação em segurança, privacidade e conformidade no momento em que começam a trabalhar. Embora a extensão disto possa variar de acordo com o seu papel na organização, a segurança é responsabilidade de todos na Camms.

Segurança física

As aplicações Camms são alojadas em centros de dados de última geração concebidos para proteger sistemas críticos com subsistemas totalmente redundantes e zonas de segurança compartimentadas. Os nossos centros de dados aderem a rigorosas medidas de segurança física, incluindo, mas não se limitando às seguintes:

- Múltiplas camadas de autenticação para acesso à área do servidor

- Autenticação biométrica de dois fatores para áreas críticas

- Sistemas de vigilância por câmaras em pontos de entrada internos e externos chave

- Monitorização 24/7 por pessoal de segurança

- UPS 100% redundante de dupla alimentação

- Proteção de firewall dedicada de alta redundância

Todo o acesso físico aos centros de dados é altamente restrito e rigorosamente regulamentado.

Segurança de rede

A Camms estabeleceu políticas, procedimentos e processos operacionais detalhados concebidos para ajudar a gerir a qualidade e integridade geral do ambiente Camms. Além disso, implementámos procedimentos de segurança proativos, como defesa de perímetro (Firewall Azure e proteção antivírus Sophos) para

proteção adicional.

Segurança da aplicação

A Camms implementou uma Política de Desenvolvimento de Software Seguro (SSDP) empresarial para ajudar a garantir a segurança contínua das aplicações Camms. Este programa inclui uma avaliação e revisão aprofundada dos riscos de segurança das funcionalidades da Camms. Além disso, são realizadas análises estáticas e dinâmicas do código fonte para

ajudar a integrar a segurança empresarial no ciclo de vida de desenvolvimento. O processo de desenvolvimento é ainda melhorado com formação em segurança de aplicações para desenvolvedores e testes de penetração da aplicação.

Acesso à infraestrutura do ambiente de produção

Para obter acesso à infraestrutura do ambiente de produção, um utilizador administrativo deve autenticar o servidor de salto na respetiva rede através de um protocolo de ambiente de trabalho remoto utilizando SSL/TLS, e um pedido de autenticação deve ter origem num endereço IP conhecido na lista branca. O endereço IP na lista branca está

restrito a uma rede privada virtual autenticada, à qual o administrador deve ligar-se se estiver a trabalhar remotamente antes de poder comunicar com o servidor de salto. As contas de utilizador utilizadas para aceder ao ambiente de produção têm de ser únicas.

Acesso à aplicação do ambiente de produção

Os funcionários da Camms não têm acesso a nível de aplicação às instâncias dos clientes, a menos que os clientes concedam explicitamente permissão à Camms para realizar tarefas como implementação, suporte ou serviços.

Revisões de acesso

As revisões de acesso aos sistemas abrangidos são realizadas trimestralmente para garantir que o acesso administrativo aos sistemas de produtos seja limitado e baseado em funções e responsabilidades apropriadas. O Analista de Segurança da Informação completa as revisões, e o Responsável pela Segurança da Informação aprova os resultados.

Segurança organizacional

São realizadas as seguintes verificações de segurança organizacional:

- Acordos de confidencialidade

- Verificações de antecedentes dos funcionários

- Bloqueio automático da estação de trabalho do funcionário

- Encriptação da estação de trabalho do funcionário

- Acesso limitado dos funcionários (Princípio do Menor Privilégio)

- Triagem de pessoal

- Controlo de acesso físico

- Formação e consciencialização

Todos os funcionários da Camms recebem formação sobre segurança da informação e privacidade de dados como parte do seu processo de integração e formação contínua (como atualização). Como organização global, optámos pela nossa própria solução, Camms.College, para fornecer a formação necessária a todos os nossos funcionários. A nossa formação

inclui questionários para ajudar a reforçar a compreensão e as aplicações práticas dos tópicos abordados como parte da formação, incluindo:

Segurança da informação:

- Visão geral da segurança da informação

- Política de utilização aceitável

- E-mail, Internet, Telemóvel e computador, BYOD, Acesso remoto, Utilização e gestão de palavras-passe, Utilização de redes

sociais - Ameaças à segurança da informação

- Gestão de incidentes de segurança

- Requisitos de confidencialidade

- Classificação de dados, Política de secretária limpa e ecrã limpo, Confidencialidade dos dados dos clientes

- Defesas da Camms

Privacidade de dados:

- Fundamentos de cibersegurança e proteção de dados

- O que é o RGPD?

- Direitos dos titulares dos dados e Princípios de proteção de dados

- Modelo de proteção de dados para o RGPD

- Preparação para o RGPD

Procedimentos de gestão de alterações

A Camms tem uma Política e Procedimentos formais de Gestão de Alterações que mitigam a ocorrência de alterações não autorizadas nos sistemas de produção. Estas políticas e procedimentos abordam a infraestrutura de produção e o ciclo de vida do desenvolvimento de software, incluindo pedidos de alteração, aprovações e procedimentos padrão de implementação de alterações para orientar os funcionários na implementação de alterações comumente aplicadas.

Política de utilização aceitável

Os funcionários da Camms são obrigados a assinar um formulário de reconhecimento ao ingressar na empresa, declarando que receberam acesso e revisaram o nosso documento de Política de Utilização Aceitável, que inclui um acordo com a Camms para cumprir a política ao usar vários ativos de informação de propriedade da Camms.

Gestão de incidentes de segurança da informação

Monitorização:

Está implementado um Sistema de Deteção de Intrusões Baseado em Host (HIDS) para monitorizar e analisar os sistemas abrangidos quanto a possíveis ou reais violações de segurança e enviar notificações em tempo real ao pessoal de suporte após a deteção de uma potencial ameaça à rede. Se um incidente grave afetar os dados dos clientes, iremos

notificar os clientes imediatamente. Os incidentes relacionados com a Segurança da Informação podem ser comunicados à nossa linha de suporte, onde serão atribuídos oficiais responsáveis para investigar e confirmar o incidente.

Ação corretiva e preventiva:

Como parte do plano de ação de resposta a incidentes, o incidente será comunicado através de um canal apropriado onde será registado para investigação, e serão tomadas medidas corretivas e preventivas. A ação corretiva é a correção imediata para mitigar a ameaça, enquanto a ação preventiva

envolverá uma solução a longo prazo para corrigir o problema identificado e prevenir a sua recorrência.

Gestão de ameaças

A Camms contrata várias empresas especializadas de terceiros para realizar avaliações independentes de vulnerabilidades de rede, sistema e aplicação, tanto internas como externas.

Testes de segurança de aplicações/soluções

A Camms tem um plano de gestão de vulnerabilidades, que exige a realização de avaliações de vulnerabilidades e testes de penetração anuais. A Camms realiza regularmente avaliações de vulnerabilidades e testes de penetração (VAPT) na aplicação web da Camms, que auditam as aplicações web verificando vulnerabilidades como SQL

Injection, Cross-site scripting, XSS, XXE, SSRF, Host Header Injection e outras vulnerabilidades exploráveis. A abordagem de análise é uma combinação de caixa preta e caixa branca.

Análise de vulnerabilidades:

A Camms segue diretrizes de desenvolvimento seguro alinhadas com os elementos OWASP top 10 e CWE/SANS top 25 tidos em consideração. Durante um ciclo de vida de desenvolvimento, a Camms utiliza uma ferramenta de Teste de Segurança de Aplicações Estáticas (SAST), que analisa o código base com base nas normas OWASP top 10 e CWE/SANS top 25.

Testes de penetração:

A Camms utiliza um terceiro líder do setor para realizar avaliações trimestrais programadas de vulnerabilidades usando Testes Dinâmicos de Segurança de Aplicações (DAST). O Burp Suite e o Nessus detetam vulnerabilidades como cross-site scripting (XSS), injeção de SQL, falsificação de pedidos entre sites e todas as vulnerabilidades conhecidas

relacionadas com aplicações web. Além disso, outro terceiro é contratado para realizar testes de penetração manuais anualmente para garantir que não existe código malicioso ou outras vulnerabilidades em todas as nossas soluções.

Os resultados destas avaliações são revistos pelo nosso Conselho de Revisão de Arquitetura, Garantia de Qualidade e equipas de segurança da informação para desenvolver quaisquer planos de remediação necessários.

Rede

As avaliações de vulnerabilidades externas analisam todos os ativos expostos à Internet, incluindo firewalls, routers e servidores web, em busca de potenciais fraquezas que possam permitir o acesso não autorizado à rede. Além disso, é realizada uma avaliação autenticada de vulnerabilidades internas da rede e do sistema para identificar potenciais

fraquezas e inconsistências com as políticas gerais de segurança do sistema.

Introdução

Os regulamentos de privacidade de dados são complexos, variam de país para país e impõem requisitos rigorosos. Ao escolher uma aplicação, as empresas devem selecionar uma que possa cumprir as suas obrigações de proteção de dados e proteger a privacidade dos seus dados. Com a Camms, as nossas funcionalidades e práticas de privacidade permitem-lhe cumprir as suas obrigações de privacidade.

Além disso, fornecemos às equipas de conformidade e jurídicas dos nossos clientes os recursos e informações necessários para os ajudar a compreender e validar os requisitos de privacidade e conformidade para a sua organização, bem como mostrar como a Camms pode impulsionar os seus esforços de conformidade.

Programa de privacidade

O nosso programa de privacidade segue políticas e procedimentos rigorosos relativamente ao acesso e à utilização, divulgação e transferência de dados dos clientes. O núcleo do nosso programa de privacidade é que os funcionários da Camms não acedem, utilizam, divulgam ou transferem dados dos clientes, a menos que seja de acordo com um acordo contratual ou por

indicação do cliente.

À medida que as questões de proteção de dados e as leis globais continuam a evoluir e a tornar-se cada vez mais complexas, a Camms compreende a importância de um programa de privacidade que esteja incorporado na cultura e nos serviços da nossa empresa.

A nossa filosofia de Privacidade por Design é um testemunho disso e fornece aos nossos clientes a garantia de que necessitam para a privacidade e proteção dos seus dados.

A função de Privacidade, Ética e Conformidade da Camms, liderada pelo nosso Responsável de Segurança da Informação e Conformidade,

gere o programa de privacidade e monitoriza a sua eficácia. A equipa é responsável por:

- Formular, manter e atualizar as nossas políticas, procedimentos e ferramentas internas de privacidade para proteger a privacidade dos dados pessoais tratados pelos funcionários e parceiros em nome da Camms

- Monitorizar o cumprimento das nossas políticas de privacidade voltadas para o cliente

- Garantir que os compromissos de privacidade assumidos com os nossos clientes, parceiros e funcionários são cumpridos

- Manter as nossas certificações e obrigações de conformidade regulamentar

- Formar o pessoal da Camms sobre o nosso programa de privacidade, monitorizar a mudança das leis de privacidade de dados em todo o mundo e

fazer as atualizações e modificações necessárias ao nosso programa de privacidade - Consulte a nossa política de privacidade para saber mais sobre como gerimos e protegemos as informações dos nossos

clientes

Transparência de dados, privacidade e normas globais de privacidade de dados

Fornecemos transparência sobre as regiões geográficas onde os dados dos nossos clientes são armazenados e processados. Todos estes estão estabelecidos no nosso Acordo de Nível de Serviço (SLA) padrão. O SLA satisfaz vários requisitos específicos de cada país relativamente ao processamento de dados.

Privacidade global de dados:

A Camms e os nossos clientes devem cumprir vários regulamentos internacionais de privacidade. Os princípios comuns de privacidade em todas as jurisdições incluem notificação, escolha, acesso, utilização, divulgação e segurança. A nossa aplicação foi concebida para permitir que os nossos clientes alcancem configurações diferenciadas, para que as leis específicas dos seus países possam ser cumpridas.

A Camms alcança ainda a conformidade com os regulamentos internacionais de privacidade através da manutenção de um programa abrangente e escrito de segurança da informação que contém salvaguardas técnicas e organizacionais concebidas para impedir o acesso não autorizado e a utilização ou divulgação de dados dos clientes.

Normas globais de privacidade:

A Camms mantém-se empenhada em cumprir as normas globais de privacidade, como demonstrado pela nossa dedicação a programas como o RGPD e a Lei de Privacidade Australiana.

RGPD

O Regulamento Geral sobre a Proteção de Dados (RGPD), um regulamento da União Europeia (UE), revoga e substitui a Diretiva 95/46/CE relativa à proteção de dados, bem como a legislação de aplicação dos Estados-Membros. O RGPD aplica-se às empresas da UE, bem como a todas as empresas que processam ou armazenam dados pessoais de cidadãos da UE, independentemente da sua localização.

Além disso, como parte da conformidade com o RGPD, a Camms está registada no Information Commissioner’s Office, UK (ICO registered).

A Camms avaliou exaustivamente os requisitos do RGPD e implementou numerosas práticas de privacidade e segurança para garantir a conformidade com o RGPD. Estas incluem:

- Formar os funcionários sobre práticas de segurança e privacidade

- Realizar avaliações de impacto na privacidade

- Fornecer métodos adequados de transferência de dados aos nossos clientes

- Manter registos das atividades de processamento

Outras leis de privacidade de dados

Além disso, ao estar em conformidade com o RGPD, a Camms cumpre os seguintes requisitos legais de privacidade de dados:

Austrália:

- Os Princípios de Privacidade Australianos (APPs), que estão contidos no anexo 1 da Lei de Privacidade de 1988 (Lei de Privacidade). Link de referência: https://www.oaic.gov.au/privacy-law/privacy-act/australian-privacy-principles

- Lei Australiana de Liberdade de Informação de 1982 – https://www.oaic.gov.au/freedom-of-information/rights-and-responsibilities

- Conformidade ASD – https://asd.gov.au/accountability/legislation.htm

- Lei do Cibercrime de 2001 – https://www.legislation.gov.au/Details/C2004A00937

- Lei de Telecomunicações (Interceção e Acesso) de 1979 – https://www.legislation.gov.au/Details/C2019C00299

Reino Unido:

- A Lei de Proteção de Dados de 2018 é a implementação do Regulamento Geral sobre a Proteção de Dados

(RGPD) no Reino Unido. Link de referência: http://www.legislation.gov.uk/ukpga/2018/12/contents/enacted - Lei de Proteção de Dados de 2018 – http://www.legislation.gov.uk/ukpga/2018/12/contents/enacted

- Lei de liberdade de informação de 2000 e confidencialidade

- Regulamentos de informação ambiental de 2004

- Regulamentos de Telecomunicações (Prática Comercial Lícita) (Interceção de Comunicações) de 2000 (SI

2000/2699)

EUA

- Lei de Privacidade do Consumidor da Califórnia (CCPA)

- Lei dos Direitos de Privacidade da Califórnia (CPRA)

- Lei do Maine para proteger a privacidade das informações dos consumidores online

- Lei de Proteção de Informações Pessoais de Maryland – Requisitos de Notificação de Violação de Segurança

–

Modificações (Projeto de Lei 1154 da Câmara) - Massachusetts 201 CMR 17 (também conhecida como lei de proteção de dados de Massachusetts)

- Projeto de Lei H.4806 de Massachusetts — Uma Lei relativa à proteção do consumidor contra violações de segurança

- Lei de Criptografia de Privacidade de Dados de Informações Pessoais de Nevada NRS 603A

- Nova Jersey — Uma LEI relativa à divulgação de violações de segurança e que altera a P.L.2005, c.226 (S. 51)

- Departamento de serviços financeiros do estado de Nova Iorque, requisitos de cibersegurança para empresas de serviços financeiros (23 NYCRR 500)

- Lei SHIELD (Stop Hacks and Improve Electronic Data Security) de Nova Iorque

- Lei de Proteção de Informações do Consumidor do Oregon (OCIPA) SB 684

- Texas – Uma Lei relativa à privacidade de informações de identificação pessoal e à criação do Conselho Consultivo de Proteção de Privacidade do Texas

- Virgínia — Lei de Proteção de Dados do Consumidor (CDPA)

- Washington – Uma Lei Relativa à Violação de Sistemas de Segurança que Protegem Informações Pessoais (SHB 1071)

Sri Lanka:

- Lei de Crimes Informáticos (CCA)

- Lei n.º 25 de 2005 da Convenção sobre a Supressão do Financiamento do Terrorismo e Lei n.º 5 de 2006 de Prevenção do Branqueamento de Capitais. Lei n.º 6 de 2006 de Comunicação de Transações Financeiras e regulamentos da UIF

- Lei n.º 19 de 2006 de transações eletrónicas e portaria de provas de 1995.

- Lei de Proteção de Dados Pessoais, n.º 9 de 2022

Introdução

Os líderes tecnológicos de hoje são encarregados de proteger e salvaguardar os dados dos clientes, funcionários e propriedade intelectual das suas empresas num ambiente de ameaças de segurança cada vez mais complexas. Além disso, as empresas são responsáveis por cumprir todas as leis aplicáveis, incluindo as relacionadas com a privacidade de dados e a transmissão de dados pessoais, mesmo quando um prestador de serviços detém e processa os dados de uma empresa em seu nome.

A Camms mantém um programa de segurança formal e abrangente concebido para garantir a segurança e integridade dos dados dos clientes, proteger contra ameaças de segurança ou violações de dados e impedir o acesso não autorizado aos dados dos nossos clientes. Para ajudar as suas equipas de conformidade e jurídicas a compreender e validar os requisitos de conformidade para a sua organização, reunimos os seguintes recursos de conformidade.

ISO 27001

A Camms estabeleceu um plano de acreditação ISO/IEC 27001:2013 para apoiar a obtenção e manutenção de uma posição de conformidade robusta com a norma global. Os escritórios da Camms em todo o mundo estão todos certificados pela acreditação ISO/IEC 27001:2013, incluindo todas as operações realizadas por cada local.

A ISO 27001 é uma norma internacional que estabelece requisitos relacionados com o Sistema de Gestão de Segurança da Informação para permitir que uma organização avalie o seu risco e implemente controlos apropriados para preservar a confidencialidade, integridade e disponibilidade dos ativos de informação.

É realizada uma rigorosa auditoria ISO/IEC 27001:2013 para fornecer aos nossos clientes uma garantia independente de terceiros de que os nossos controlos de segurança são concebidos e operam de forma eficaz. Esta auditoria faz parte da manutenção da certificação com uma combinação de auditorias internas e externas.

Os benefícios incluem:

- Devido à fiabilidade da informação e dos sistemas de informação, a confidencialidade, integridade e disponibilidade da informação são essenciais para manter a vantagem competitiva, o fluxo de caixa, a rentabilidade e a imagem comercial

- Conformidade com requisitos legais, estatutários, regulamentares e contratuais

- Melhor governação empresarial e garantia para as partes interessadas, como acionistas, clientes, consumidores e fornecedores

- Através de uma avaliação de risco adequada, as ameaças aos ativos são identificadas, a vulnerabilidade e a probabilidade de ocorrência são avaliadas, e o potencial impacto é estimado, para que o seu investimento seja alocado onde é necessário

Escritório do Sri Lanka – GSDC

O Centro Global de Prestação de Serviços (GSDC) da Camms no Sri Lanka foi certificado após a conclusão do processo de auditoria e certificação pelo Bureau Veritas. O âmbito certificado é “Gestão da segurança da informação relativa à infraestrutura de TI e desenvolvimento de software fornecidos pelo Centro Global de Prestação de Serviços da Camms de acordo com a Declaração de Aplicabilidade”.

As funções incluem:

- Operações e infraestrutura de TI

- Desenvolvimento e implementação de software

- Pré-venda e Vendas

- Implementação e consultoria

- Suporte ao cliente

- Gestão de produtos

Escritório da Austrália – Adelaide, Melbourne, Sydney

Os escritórios da Camms na Austrália foram certificados após a conclusão do processo de auditoria e certificação pelo Bureau Veritas. O Âmbito Certificado é “Gestão da segurança da informação relativa a todas as funções fornecidas pelos escritórios da Camms na Austrália; Adelaide, Melbourne e Sydney de acordo com a

Declaração de Aplicabilidade”.

As funções incluem:

- Pré-venda e Vendas

- Implementação e consultoria

- Suporte ao cliente

- Gestão de produtos

Escritório do Reino Unido

O âmbito e os limites do Sistema de Gestão da Segurança da Informação (SGSI) são abrangidos para proteger a informação e a infraestrutura de TI, e estão limitados à “Gestão da segurança da informação relativa a todas as funções fornecidas pelo escritório da Camms em Manchester, de acordo com a Declaração de Aplicabilidade”.

As funções incluem:

- Pré-venda e Vendas

- Implementação e consultoria

- Suporte ao cliente

- Gestão de produtos

Escritório dos Estados Unidos da América

O âmbito e os limites do Sistema de Gestão da Segurança da Informação (SGSI) serão abrangidos para proteger a informação e a infraestrutura de TI, e estão limitados à “Gestão da segurança da informação relativa a todas as funções fornecidas pelo escritório da Camms em Nova Iorque de acordo com a Declaração de Aplicabilidade”.

As funções incluem:

- Pré-venda e Vendas

- Implementação e consultoria

- Suporte ao cliente

- Gestão de produtos

Cyber Essentials e Cyber Essentials Plus

O Esquema Cyber Essentials do Governo do Reino Unido concentra-se nos cinco controlos técnicos de segurança mais importantes. A certificação nesta avaliação indica um bom nível geral de segurança da informação. A Camms UK recebeu o Certificado de Garantia em Conformidade com os requisitos do Esquema Cyber

Essentials. A Camms está atualmente Certificada tanto para Cyber Essential como para Cyber Essential Plus.

O certificado Cyber Essentials atesta a autoavaliação e a verificação independente pelo avaliador de que a Camms cumpre os requisitos do esquema Cyber Essentials. O Cyber Essentials Plus é semelhante ao Cyber Essentials com um componente adicional de ter uma auditoria técnica independente.

SOC 2 tipo 1 e SOC 2 tipo 2

A Camms fornece soluções de Software Empresarial globalmente; as atestações SOC 2 Tipo 1 e SOC 2 Tipo 2 abrangem operações relacionadas com esta solução SaaS e os seus serviços oferecidos globalmente.

O SOC 2 está entre os mais altos padrões para garantir que os dados e serviços dos nossos clientes são geridos de forma segura com base nos Princípios de Serviços de Confiança estabelecidos pelo AICPA. Para mais informações sobre o AICPA, visite https://www.linkedin.com/company/aicpa

Conformidade com a HIPAA

A Camms concluiu com sucesso a atestação HIPAA. Isto demonstra o nosso compromisso em proteger as informações de saúde dos pacientes (PHI) e aderir aos regulamentos estabelecidos pela Lei de Portabilidade e Responsabilidade de Seguros de Saúde (HIPAA). Estamos empenhados em manter esta conformidade e continuar a garantir a privacidade e segurança das PHI.

RGPD

A Camms está em conformidade com o RGPD através de práticas como avaliações de impacto na privacidade internas e dos clientes, métodos seguros de transferência de dados e manutenção de registos. As cláusulas contratuais padrão no Adendo de Processamento de Dados apoiam o tratamento de dados. O registo anual junto do Gabinete do Comissário de Informação do Reino Unido

reforça os esforços de conformidade.

IRAP

A acreditação IRAP específica da Camms Austrália, que visa fornecer um nível de garantia de segurança a um determinado ambiente. Estamos atualmente em processo de desenvolvimento deste ambiente para ser acreditado para a classificação Protegida de acordo com o Manual de Segurança da Informação do Governo Australiano (ISM).

CSA STAR

A certificação de Autoavaliação CSA STAR serve como uma ferramenta valiosa para os clientes de cloud, fornecendo informações sobre os protocolos de segurança dos fornecedores de serviços de cloud. A Camms concluiu o Nível 1 da Autoavaliação CSA STAR, documentando os nossos controlos de segurança para ajudar os clientes a avaliar a segurança.

Conformidade de segurança e privacidade do fornecedor de alojamento

Os nossos fornecedores de alojamento são a Microsoft Azure e o Macquarie Government Data Centre. As responsabilidades de segurança da informação para a Microsoft Azure e o Macquarie Government Data Centre são partilhadas entre a Camms e os fornecedores de alojamento. O nosso principal fornecedor de alojamento, Microsoft Azure, cumpre várias normas internacionais de segurança e privacidade, incluindo:

- ISO 27001, ISO 27017, ISO 27018

- SOC 1, 2, 3

- CSA STAR

- IRAP ASD certificado

- RGPD

- FedRAMP

- Cyber Essentials Plus

- PCI DSS

Para mais informações sobre segurança, privacidade e conformidade na Microsoft Azure, visite: https://azure.microsoft.com/en-gb/explore/trusted-cloud/compliance/

Para ler os relatórios de auditoria relacionados, visite: https://servicetrust.microsoft,com/ViewPage/MSComplianceGuide

- ISO 27001

- IRAP ASD certificado

- PCI DSS

Para saber mais sobre a segurança do Macquarie Government, visite: https://macquariegovernment.com/why-us/certifications-and-accreditations-irap/

Atestações do parceiro de alojamento da Camms

Painel de Serviços na Nuvem (Governo Federal, Austrália):

- Atualmente, existem 108 fornecedores que foram nomeados para o Painel através de uma abordagem aberta ao mercado. O Painel é uma via de contratação não obrigatória para entidades sujeitas à Lei de Governação, Desempenho e Responsabilidade Pública de 2013 (PGPA Act).

- A Camms pode ser adquirida diretamente do painel listado sob o contrato SON2914302

ISO 27001 (IAAS):

- A ISO 27001 é uma abordagem de segurança globalmente reconhecida e baseada em normas que define os requisitos para o Sistema de Gestão de Segurança da Informação (SGSI) de uma organização.

G-cloud:

- O framework G-Cloud é um acordo entre o governo do Reino Unido e os fornecedores de serviços baseados na nuvem.

- O G-Cloud permite que os fornecedores de serviços baseados na nuvem se candidatem e, uma vez aceites, vendam os seus serviços na nuvem a organizações do setor público do Reino Unido. O framework G-Cloud é atualizado anualmente pelo órgão regulador, Crown Commercial Services (CCS). A Camms é um fornecedor de serviços G-Cloud autorizado desde 2015.

As organizações do setor público do Reino Unido podem atualmente adquirir as ofertas de serviços da Camms através do Digital

Marketplace da CCS.

Outras medidas

Algumas outras medidas tomadas pela Camms para garantir a segurança do ambiente.

As seguintes medidas são tomadas para garantir a segurança do Ambiente Azure para migração:

- Reforço ao nível do sistema operativo de acordo com o benchmark CIS para os respetivos sistemas operativos

- Reforço ao nível da rede e revisões realizadas para garantir que os sistemas internos não estão expostos à Internet e que as comunicações entre servidores estão restritas apenas aos requisitos funcionais específicos do servidor por filtragem de portas e IP a partir da Firewall do Azure

Foi realizada uma avaliação de vulnerabilidades ao nível da aplicação para garantir que todos os controlos de segurança implementados estão a funcionar conforme pretendido antes da implementação.